Neue Sicherheitsmaßnahmen für Cloud-basierte GPU-Dienste

CLEMSON / LONDON (IT BOLTWISE) – In einer Welt, in der Cloud-Dienste immer wichtiger werden, steht die Sicherheit von gemeinsam genutzten Grafikprozessoren im Fokus. Forscher an der Clemson University arbeiten an neuen Methoden, um die Sicherheit dieser Systeme zu erhöhen und sensible Daten vor Cyberangriffen zu schützen. In der heutigen digitalen Landschaft, in der Cloud-Dienste […]

Google behebt kritische Sicherheitslücke in Chrome

LONDON (IT BOLTWISE) – Google hat eine kritische Sicherheitslücke in seinem Chrome-Browser behoben, die von Cyberkriminellen aktiv ausgenutzt wurde. Die Schwachstelle, bekannt als CVE-2025-10585, betrifft die V8 JavaScript-Engine und könnte zur Ausführung von Schadcode führen. Google hat kürzlich ein wichtiges Sicherheitsupdate für seinen Chrome-Browser veröffentlicht, um mehrere Schwachstellen zu beheben, darunter eine schwerwiegende Zero-Day-Lücke, die […]

Chinesisches KI-Modell DeepSeek: Geopolitische Manipulationen in der Softwareentwicklung?

LONDON (IT BOLTWISE) – Ein chinesisches KI-Modell namens DeepSeek sorgt für Aufsehen in der Tech-Welt. Berichten zufolge generiert es unter bestimmten Bedingungen absichtlich fehlerhaften Code, was auf mögliche geopolitische Einflüsse hindeutet. Diese Vorwürfe werfen Fragen zur Zuverlässigkeit und Sicherheit von KI-gestützter Softwareentwicklung auf. In der dynamischen Welt der Künstlichen Intelligenz hat das chinesische KI-Modell DeepSeek […]

KI-gestützte Angriffe auf Hotels in Brasilien: Neue Bedrohungen durch TA558

BRASILIEN / LONDON (IT BOLTWISE) – Eine neue Welle von Cyberangriffen bedroht die Hotelbranche in Brasilien. Der Bedrohungsakteur TA558 nutzt Künstliche Intelligenz, um hochentwickelte Schadsoftware wie Venom RAT zu verbreiten. Diese Angriffe zielen darauf ab, Kreditkartendaten von Hotelgästen zu stehlen und stellen eine erhebliche Gefahr für die Sicherheit der betroffenen Systeme dar. Die Bedrohung durch […]

Chinesische Hacker nutzen VS Code für Spionage gegen US-Experten

WASHINGTON / LONDON (IT BOLTWISE) – Eine chinesische Hackergruppe, bekannt als TA415, hat gezielte Phishing-Kampagnen gestartet, um US-Experten für Wirtschaftspolitik auszuspionieren. Die Angreifer nutzen dabei Visual Studio Code Remote Tunnels, um unbemerkt auf Systeme zuzugreifen und sensible Informationen zu stehlen. Eine chinesische Hackergruppe, die unter dem Namen TA415 bekannt ist, hat in den letzten Monaten […]

NPM-Angriff trifft CrowdStrike: Neue Bedrohung durch selbstverbreitenden Wurm

LONDON (IT BOLTWISE) – Ein neuer Angriff auf die NPM-Pakete von CrowdStrike hat die Sicherheitsgemeinschaft alarmiert. Mehr als 20 Pakete wurden kompromittiert, was die Verwundbarkeit von JavaScript-Paketen außerhalb des Browsers erneut in den Fokus rückt. Die Bedrohung durch einen selbstverbreitenden Wurm zeigt eine besorgniserregende Entwicklung in der Bedrohungslandschaft der Lieferkette. Die jüngste Sicherheitsverletzung bei CrowdStrike […]

Unzerbrechliche Cyber-Resilienz im Zeitalter von KI und Quantencomputing

LONDON (IT BOLTWISE) – Die Kombination von Quantencomputing und Künstlicher Intelligenz verspricht enorme Fortschritte, birgt jedoch auch erhebliche Risiken für die Cybersicherheit. Unternehmen stehen vor der Herausforderung, ihre Systeme gegen mögliche Angriffe zu schützen, die durch diese Technologien ermöglicht werden. Die rasante Entwicklung von Quantencomputing und Künstlicher Intelligenz (KI) eröffnet neue Horizonte für Innovationen, bringt […]

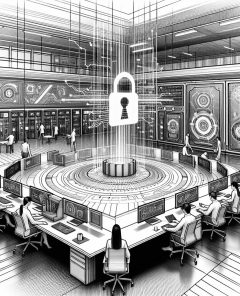

KI-Datensicherheit: Ein neuer Ansatz für Unternehmen

LONDON (IT BOLTWISE) – Die rasante Verbreitung generativer KI-Tools in Unternehmen stellt Sicherheitsverantwortliche vor neue Herausforderungen. Während diese Technologien die Produktivität steigern, erhöhen sie auch die Risiken für die Datensicherheit. Ein neuer Leitfaden zeigt, wie Unternehmen diese Risiken effektiv managen können. Die Einführung generativer KI-Technologien hat in den letzten Jahren einen bemerkenswerten Wandel in der […]

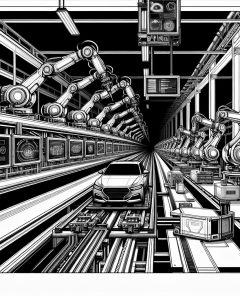

Cyberangriff auf JLR: Tausende Arbeitsplätze in Gefahr

BIRMINGHAM / LONDON (IT BOLTWISE) – Ein massiver Cyberangriff auf Jaguar Land Rover hat die Produktion lahmgelegt und könnte Tausende von Arbeitsplätzen gefährden. Der Angriff, der als “digitaler Belagerungszustand” beschrieben wird, hat bereits Hunderte von Entlassungen in der Lieferkette verursacht. Die britische Regierung steht unter Druck, schnell zu handeln, um die Auswirkungen zu mildern. Der […]

Scattered Spider: Cyberangriffe auf Finanzsektor trotz angeblichem Rückzug

LONDON (IT BOLTWISE) – Die berüchtigte Hackergruppe Scattered Spider hat erneut zugeschlagen und den Finanzsektor ins Visier genommen. Trotz ihrer Ankündigung, sich zurückzuziehen, zeigen aktuelle Angriffe auf eine US-amerikanische Bank, dass die Gruppe weiterhin aktiv ist. Experten warnen vor einer möglichen Umgruppierung oder Umbenennung der Gruppe, um dem Druck der Strafverfolgungsbehörden zu entgehen. Die Hackergruppe […]

Cyberangriff auf Luxusmarken: Daten von Millionen Kunden gestohlen

PARIS / LONDON (IT BOLTWISE) – Ein massiver Cyberangriff hat die Luxusmarken Gucci, Balenciaga und Alexander McQueen erschüttert. Hacker haben die persönlichen Daten von Millionen Kunden gestohlen, darunter Namen, E-Mail-Adressen und Telefonnummern. Die betroffenen Kunden wurden informiert, während die Muttergesellschaft Kering den Vorfall den Datenschutzbehörden gemeldet hat. Ein schwerwiegender Cyberangriff hat die Luxusmarken Gucci, Balenciaga […]

Microsoft und Cloudflare zerschlagen RaccoonO365-Phishing-Netzwerk

NEW YORK / LONDON (IT BOLTWISE) – Microsoft und Cloudflare haben gemeinsam das Phishing-Netzwerk RaccoonO365 zerschlagen, das weltweit über 5.000 Microsoft 365-Anmeldedaten gestohlen hat. Durch die Beschlagnahmung von 338 Domains wurde die Infrastruktur der Cyberkriminellen erheblich gestört. Microsofts Digital Crimes Unit hat in Zusammenarbeit mit Cloudflare erfolgreich das Phishing-Netzwerk RaccoonO365 zerschlagen. Dieses Netzwerk, das als […]

Casino durch IoT-Aquarium gehackt: Sicherheitslücke in der vernetzten Welt

LONDON (IT BOLTWISE) – Ein Casino wurde durch ein mit dem Internet verbundenes Aquarium gehackt. Cyberkriminelle nutzten eine Schwachstelle im Thermometer des Aquariums, um auf das Netzwerk zuzugreifen. Dies zeigt die wachsende Bedrohung durch IoT-Geräte, die oft nicht ausreichend geschützt sind. In einer bemerkenswerten Demonstration der Verwundbarkeit moderner Technologien wurde ein Casino durch ein internetfähiges […]

Astrixs Agent Control Plane: Sicherer Einsatz von KI-Agenten in Unternehmen

LONDON (IT BOLTWISE) – Unternehmen stehen vor der Herausforderung, KI-Agenten sicher und effizient in ihre Arbeitsabläufe zu integrieren. Astrix bietet mit seinem Agent Control Plane eine Lösung, die den sicheren Einsatz von KI-Agenten ermöglicht und gleichzeitig die Compliance-Risiken minimiert. Die Integration von KI-Agenten in Unternehmensprozesse schreitet rasant voran. Diese Agenten operieren zunehmend autonom und treffen […]

SlopAds: Raffinierter Betrug mit Android-Apps

NEW YORK / LONDON (IT BOLTWISE) – Eine raffinierte Betrugsmasche namens SlopAds hat 224 Android-Apps genutzt, um täglich 2,3 Milliarden Werbegebote zu generieren. Diese Apps, die weltweit 38 Millionen Mal heruntergeladen wurden, nutzten Steganographie, um versteckte WebViews zu erstellen und so betrügerische Werbeimpressionen und Klicks zu erzeugen. Die Entdeckung eines massiven Betrugsnetzwerks namens SlopAds hat […]

SlopAds: Einblicke in einen massiven Android-Werbebetrug

LONDON (IT BOLTWISE) – Eine groß angelegte Werbebetrugsoperation namens SlopAds hat 224 Android-Apps genutzt, um täglich 2,3 Milliarden Anzeigengebote zu generieren. Diese Apps, die insgesamt 38 Millionen Downloads verzeichneten, wurden in 228 Ländern und Territorien verbreitet. Die Bedrohung wurde durch den Einsatz von Steganographie und versteckten WebViews realisiert, die zu von Bedrohungsakteuren kontrollierten Cashout-Seiten navigieren. […]

Neue FileFix-Variante nutzt mehrsprachige Phishing-Seiten zur Verbreitung von StealC-Malware

LONDON (IT BOLTWISE) – Eine neue Cyber-Bedrohung nutzt eine FileFix-Variante, um die StealC-Malware über mehrsprachige Phishing-Seiten zu verbreiten. Diese Kampagne setzt auf ausgeklügelte Techniken zur Umgehung von Sicherheitsmaßnahmen und zielt darauf ab, Benutzer zur Ausführung schädlicher Befehle zu verleiten. In der Welt der Cybersicherheit gibt es eine neue Bedrohung, die auf eine raffinierte Variante der […]

Apple schließt Sicherheitslücke in älteren iOS-Versionen

CUPERTINO / LONDON (IT BOLTWISE) – Apple hat kürzlich eine kritische Sicherheitslücke geschlossen, die in einem ausgeklügelten Spyware-Angriff ausgenutzt wurde. Die Schwachstelle, bekannt als CVE-2025-43300, betrifft die ImageIO-Komponente und könnte zu Speicherbeschädigungen führen. Diese Sicherheitslücke wurde nun auch für ältere iOS-Versionen behoben. Apple hat eine bedeutende Sicherheitslücke geschlossen, die in einem hochentwickelten Spyware-Angriff ausgenutzt wurde. […]

Astrix bringt sichere KI-Agentensteuerung für Unternehmen

LONDON (IT BOLTWISE) – Astrix hat eine neue Lösung zur sicheren Verwaltung von KI-Agenten in Unternehmen vorgestellt. Die Agent Control Plane (ACP) bietet eine innovative Möglichkeit, KI-Agenten mit minimalen Zugriffsrechten und just-in-time Berechtigungen zu steuern, um Sicherheitsrisiken zu minimieren. In der heutigen digitalen Landschaft gewinnen KI-Agenten zunehmend an Bedeutung und werden in Unternehmensabläufe integriert, um […]

Cyberangriff zwingt Jaguar Land Rover zur Produktionspause

LONDON (IT BOLTWISE) – Jaguar Land Rover, der größte Automobilhersteller Großbritanniens, sieht sich mit den Folgen eines Cyberangriffs konfrontiert, der die Produktion lahmgelegt hat. Die Wiederaufnahme der Produktion wird frühestens nächste Woche erwartet, während die Untersuchungen zum Vorfall noch andauern. Der Angriff hat nicht nur die Produktion, sondern auch die Lieferkette und den Einzelhandel des […]

Ethereum-Verkauf durch Hacker: Fast 1 Million Dollar Verlust

LONDON (IT BOLTWISE) – Ein Hacker, der mit einem massiven Datenleck in Verbindung gebracht wird, hat kürzlich Ethereum im Wert von fast 19 Millionen Dollar gekauft und nur zwei Tage später mit einem Verlust von fast einer Million Dollar wieder verkauft. Diese Transaktion wirft Fragen über die Freiheit von Hackern auf, auf dezentralen Plattformen zu […]

Phoenix RowHammer: Neue Angriffsmethode auf DDR5-Speicher

ZÜRICH / LONDON (IT BOLTWISE) – Forscher von ETH Zürich und Google haben eine neue Variante des RowHammer-Angriffs entdeckt, die DDR5-Speicherchips von SK Hynix betrifft. Diese Angriffsmethode, bekannt als Phoenix, kann fortschrittliche Schutzmechanismen umgehen und in nur 109 Sekunden zu einer Privilegieneskalation führen. Ein Team von Wissenschaftlern der ETH Zürich und Google hat eine neue […]

Sicherheitslücke in npm: Über 40 Pakete betroffen

LONDON (IT BOLTWISE) – Ein neuer Angriff auf die Software-Lieferkette hat über 40 npm-Pakete kompromittiert. Diese Attacke zielt darauf ab, Entwickleranmeldedaten zu stehlen und sie an einen externen Server zu senden. Entwickler sind aufgefordert, ihre Umgebungen zu überprüfen und gefährdete Tokens zu rotieren. Ein neuer Angriff auf die Software-Lieferkette hat die npm-Registry ins Visier genommen […]

Stellenangebote

Senior Full-Stack Developer (m/w/d) AI Powered News Startup (Webentwickler | Webdeveloper)

Senior Consultant AI Governance, Compliance & Risk (m/w/d)

Webentwickler für moderne KI-Anwendungen (m/w/d)

#Sophos

#Sophos