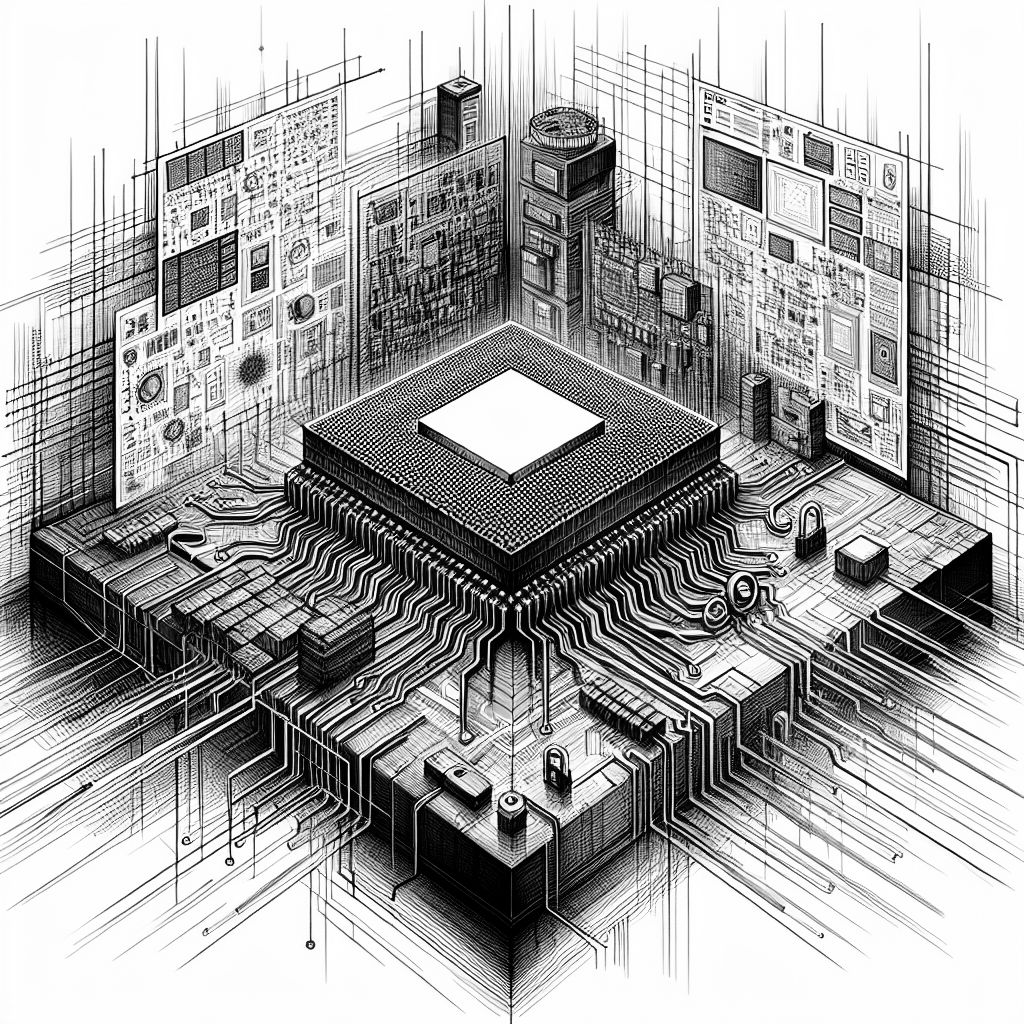

ZÜRICH / LONDON (IT BOLTWISE) – Eine schwerwiegende Sicherheitslücke in AMDs SEV-SNP-Technologie, bekannt als RMPocalypse, gefährdet die Vertraulichkeit von virtuellen Maschinen. Forscher der ETH Zürich haben eine Schwachstelle entdeckt, die es Angreifern ermöglicht, durch einen einzigen Speicherzugriff kritische Sicherheitsmechanismen zu umgehen.

Die jüngste Entdeckung einer Sicherheitslücke in AMDs SEV-SNP-Technologie, bekannt als RMPocalypse, hat die IT-Sicherheitsgemeinschaft alarmiert. Forscher der ETH Zürich, Benedict Schlüter und Shweta Shinde, haben eine Schwachstelle aufgedeckt, die es ermöglicht, durch einen einzigen Speicherzugriff auf die Reverse Map Paging (RMP) Tabelle die Vertraulichkeit von virtuellen Maschinen zu gefährden. Diese Tabelle speichert sicherheitsrelevante Metadaten für alle DRAM-Seiten im System.

AMD hat bereits reagiert und Patches veröffentlicht, um diese Schwachstelle zu beheben. Die RMPocalypse-Lücke entsteht durch unzureichende Schutzmaßnahmen während der Initialisierung der RMP durch den Platform Security Processor (PSP). Diese Lücke kann von Angreifern ausgenutzt werden, um auf vertrauliche Informationen zuzugreifen und die Integrität der SEV-SNP-Gäste zu untergraben.

Die betroffenen Prozessoren umfassen die AMD EPYC 7003, 8004, 9004 und 9005 Serien, sowohl in der Standard- als auch in der Embedded-Version. Microsoft und Supermicro haben ebenfalls die Schwachstelle anerkannt und arbeiten an Lösungen, um ihre Systeme zu schützen. Microsoft plant, die Sicherheitslücke in seinen Azure Confidential Computing-Clustern zu schließen, während Supermicro BIOS-Updates für betroffene Motherboards bereitstellt.

Die Forscher betonen, dass die RMPocalypse-Lücke zeigt, dass AMDs Plattformschutzmechanismen unvollständig sind. Ein einziger Schreibzugriff von 8 Bytes kann die gesamte RMP kompromittieren und damit alle Integritätsgarantien von SEV-SNP zunichtemachen. Diese Schwachstelle ermöglicht es Angreifern, versteckte Funktionen zu aktivieren, Sicherheitsprüfungen zu simulieren und sogar fremden Code einzuschleusen.

- Die besten Bücher rund um KI & Robotik!

- Die besten KI-News kostenlos per eMail erhalten!

- Zur Startseite von IT BOLTWISE® für aktuelle KI-News!

- IT BOLTWISE® kostenlos auf Patreon unterstützen!

- Aktuelle KI-Jobs auf StepStone finden und bewerben!

Stellenangebote

Wissenschaftliche Sachverständige / Wissenschaftlicher Sachverständiger Bild- und Videoforensik mit Schwerpunkt KI (w/m/d)

Senior Consultant AI Governance, Compliance & Risk (m/w/d)

AI Engineer (m/w/d)

Senior IT‐Architect Analytics & Künstliche Intelligenz (m/w/d)

- Künstliche Intelligenz: Dem Menschen überlegen – wie KI uns rettet und bedroht | Der Neurowissenschaftler, Psychiater und SPIEGEL-Bestsellerautor von »Digitale Demenz«

Du hast einen wertvollen Beitrag oder Kommentar zum Artikel "Sicherheitslücke in AMDs SEV-SNP: RMPocalypse bedroht Vertraulichkeit" für unsere Leser?

#Sophos

#Sophos

Es werden alle Kommentare moderiert!

Für eine offene Diskussion behalten wir uns vor, jeden Kommentar zu löschen, der nicht direkt auf das Thema abzielt oder nur den Zweck hat, Leser oder Autoren herabzuwürdigen.

Wir möchten, dass respektvoll miteinander kommuniziert wird, so als ob die Diskussion mit real anwesenden Personen geführt wird. Dies machen wir für den Großteil unserer Leser, der sachlich und konstruktiv über ein Thema sprechen möchte.

Du willst nichts verpassen?

Du möchtest über ähnliche News und Beiträge wie "Sicherheitslücke in AMDs SEV-SNP: RMPocalypse bedroht Vertraulichkeit" informiert werden? Neben der E-Mail-Benachrichtigung habt ihr auch die Möglichkeit, den Feed dieses Beitrags zu abonnieren. Wer natürlich alles lesen möchte, der sollte den RSS-Hauptfeed oder IT BOLTWISE® bei Google News wie auch bei Bing News abonnieren.

Nutze die Google-Suchmaschine für eine weitere Themenrecherche: »Sicherheitslücke in AMDs SEV-SNP: RMPocalypse bedroht Vertraulichkeit« bei Google Deutschland suchen, bei Bing oder Google News!