LONDON (IT BOLTWISE) – Die Nachricht von einem massiven Datenleck, das 16 Milliarden Passwörter umfasst, hat die digitale Welt erschüttert. Doch die Hintergründe sind komplexer als zunächst angenommen.

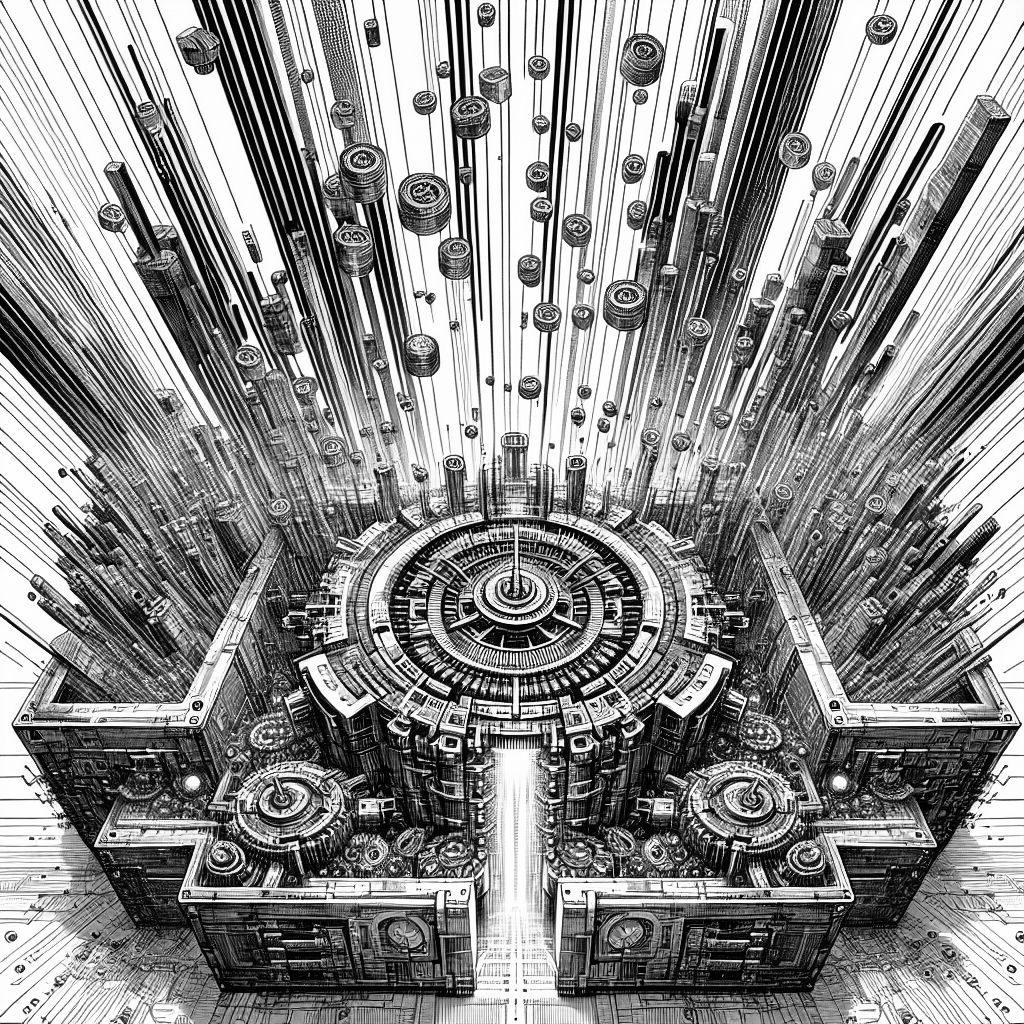

Die jüngste Meldung über einen gigantischen Passwort-Leak, der 16 Milliarden Datensätze umfasst, hat in der digitalen Welt für Aufsehen gesorgt. Auf den ersten Blick scheint es sich um den größten Passwortdiebstahl der Geschichte zu handeln. Doch bei genauerem Hinsehen zeigt sich, dass diese Daten nicht aus einem einzelnen Vorfall stammen. Vielmehr handelt es sich um eine Sammlung von Informationen aus zahlreichen kleineren Hacks, die über die Jahre hinweg stattgefunden haben.

In der heutigen digitalen Ära sind Datenlecks leider keine Seltenheit mehr. Oftmals werden gestohlene Daten aus verschiedenen Quellen zusammengetragen und als ein einziges, großes Paket veröffentlicht. Diese Praxis ist in den dunklen Ecken des Internets weit verbreitet und stellt eine erhebliche Bedrohung für die Cybersicherheit dar. Die aktuelle Sammlung von 16 Milliarden Passwörtern ist ein Paradebeispiel für diesen Trend.

Ein Tweet von vx-underground, einer Plattform, die sich auf Malware und Cybersicherheit spezialisiert hat, bestätigt diese Einschätzung. Demnach hat jemand bestehende Leaks zusammengefügt und als neues Datenpaket veröffentlicht. Diese Vorgehensweise zeigt, wie wichtig es ist, sich gegen solche Bedrohungen zu wappnen.

Obwohl die Daten nicht aus einem einzigen, neuen Hack stammen, bleibt die Gefahr bestehen. Cyberkriminelle haben nun Zugang zu einer riesigen Menge an Informationen, die sie für Phishing-Angriffe oder Identitätsdiebstahl nutzen können. Der bisher größte bekannte Einzelfall bleibt der Yahoo-Hack von 2016, bei dem Daten von drei Milliarden Nutzern gestohlen wurden.

Um sich vor solchen Bedrohungen zu schützen, sollten Nutzer regelmäßig ihre Online-Konten überprüfen. Ein hilfreiches Tool ist die Website Have I Been Pwned, die zeigt, ob eigene Daten in einem Leak enthalten sind. Es wird empfohlen, betroffene Passwörter sofort zu ändern und starke, einzigartige Passwörter zu verwenden. Zudem ist die Aktivierung der Zwei-Faktor-Authentifizierung ein wichtiger Schritt, um die Sicherheit der eigenen Konten zu erhöhen.

Die Zusammenstellung von Daten aus verschiedenen Quellen zu einem großen Leak zeigt, wie wichtig es ist, wachsam zu bleiben und die eigenen Sicherheitsmaßnahmen regelmäßig zu überprüfen. Nur so kann man sich effektiv gegen die immer raffinierteren Methoden der Cyberkriminellen schützen.

- Die besten Bücher rund um KI & Robotik!

- Die besten KI-News kostenlos per eMail erhalten!

- Zur Startseite von IT BOLTWISE® für aktuelle KI-News!

- IT BOLTWISE® kostenlos auf Patreon unterstützen!

- Aktuelle KI-Jobs auf StepStone finden und bewerben!

Stellenangebote

Werkstudent:in (all genders) AI & Data Analytics - Energy Knowledge Mangement

Praktikant*in Künstliche Intelligenz und Maschinelles Lernen: Entwicklung eines AI Chatbots

AI Engineer (w/m/d)

KI-Architekt (all genders)

- Künstliche Intelligenz: Dem Menschen überlegen – wie KI uns rettet und bedroht | Der Neurowissenschaftler, Psychiater und SPIEGEL-Bestsellerautor von »Digitale Demenz«

Du hast einen wertvollen Beitrag oder Kommentar zum Artikel "16 Milliarden Passwörter im Umlauf: Was steckt wirklich dahinter?" für unsere Leser?

#Sophos

#Sophos

Es werden alle Kommentare moderiert!

Für eine offene Diskussion behalten wir uns vor, jeden Kommentar zu löschen, der nicht direkt auf das Thema abzielt oder nur den Zweck hat, Leser oder Autoren herabzuwürdigen.

Wir möchten, dass respektvoll miteinander kommuniziert wird, so als ob die Diskussion mit real anwesenden Personen geführt wird. Dies machen wir für den Großteil unserer Leser, der sachlich und konstruktiv über ein Thema sprechen möchte.

Du willst nichts verpassen?

Du möchtest über ähnliche News und Beiträge wie "16 Milliarden Passwörter im Umlauf: Was steckt wirklich dahinter?" informiert werden? Neben der E-Mail-Benachrichtigung habt ihr auch die Möglichkeit, den Feed dieses Beitrags zu abonnieren. Wer natürlich alles lesen möchte, der sollte den RSS-Hauptfeed oder IT BOLTWISE® bei Google News wie auch bei Bing News abonnieren.

Nutze die Google-Suchmaschine für eine weitere Themenrecherche: »16 Milliarden Passwörter im Umlauf: Was steckt wirklich dahinter?« bei Google Deutschland suchen, bei Bing oder Google News!