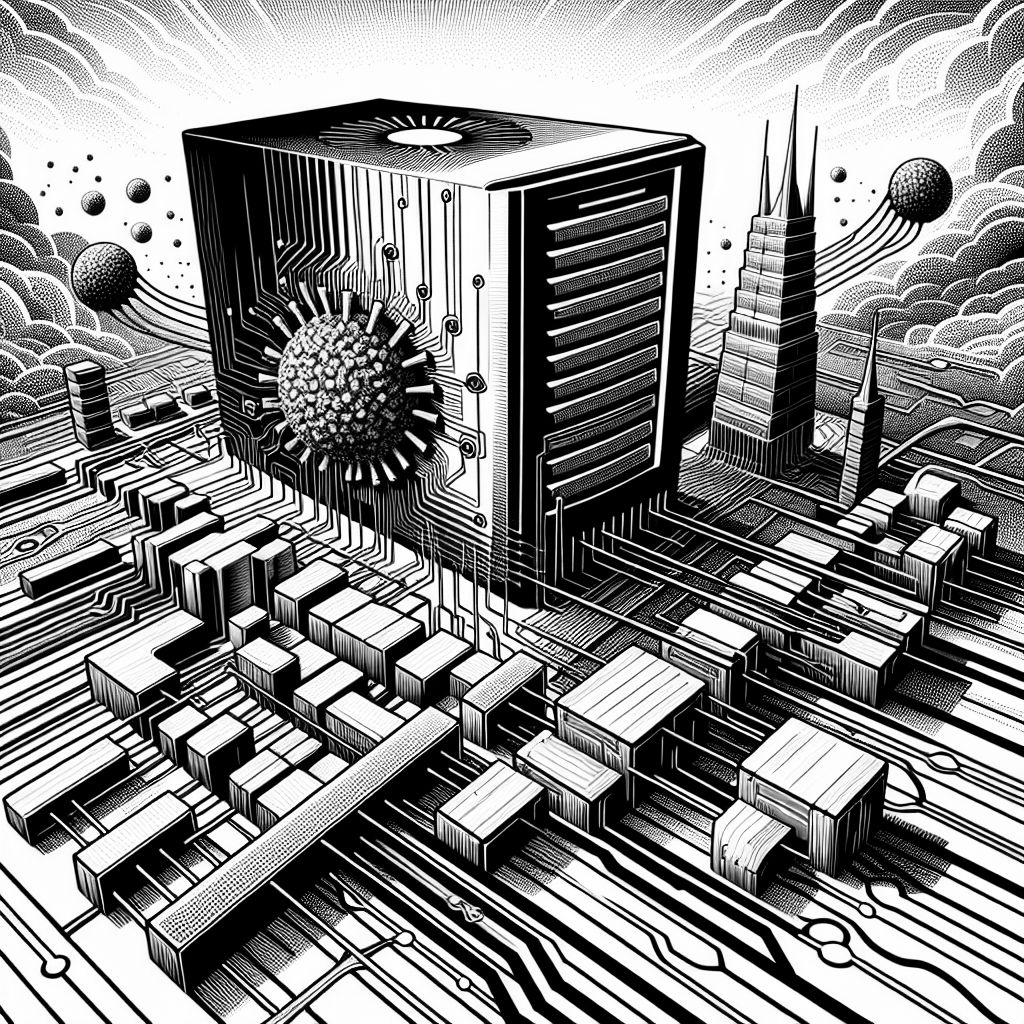

MÜNCHEN (IT BOLTWISE) – In einer alarmierenden Entdeckung haben Cybersicherheitsforscher drei bösartige Go-Module identifiziert, die in der Lage sind, Linux-Systeme vollständig unbrauchbar zu machen. Diese Module, die auf den ersten Blick legitim erscheinen, enthalten stark verschleierten Code, der dazu dient, zerstörerische Nutzlasten auszuführen.

Die jüngste Entdeckung von drei bösartigen Go-Modulen, die Linux-Systeme angreifen, hat die Cybersicherheitsgemeinschaft in Alarmbereitschaft versetzt. Diese Module, die unter den Namen github.com/truthfulpharm/prototransform, github.com/blankloggia/go-mcp und github.com/steelpoor/tlsproxy bekannt sind, enthalten verschleierten Code, der darauf abzielt, zerstörerische Nutzlasten auszuführen. Diese Nutzlasten können die primäre Festplatte eines Linux-Systems unwiderruflich überschreiben, was das System unbootbar macht.

Die Module sind so konzipiert, dass sie überprüfen, ob das Betriebssystem Linux ist, und dann eine nächste Nutzlast von einem entfernten Server abrufen. Diese Nutzlast ist ein zerstörerisches Shell-Skript, das die gesamte primäre Festplatte mit Nullen überschreibt. Diese Methode stellt sicher, dass keine Datenwiederherstellungstools oder forensische Prozesse die Daten wiederherstellen können, da sie direkt und unwiderruflich überschrieben werden.

Diese Art von Angriff verdeutlicht die extremen Gefahren moderner Lieferkettenangriffe, bei denen scheinbar vertrauenswürdiger Code in verheerende Bedrohungen verwandelt werden kann. Die Enthüllung dieser Module erfolgt zeitgleich mit der Entdeckung mehrerer bösartiger npm-Pakete, die darauf abzielen, mnemonische Seed-Phrasen und private Kryptowährungsschlüssel zu stehlen und sensible Daten zu exfiltrieren.

Darüber hinaus wurden in der Python Package Index (PyPI) Repository Malware-verseuchte Pakete entdeckt, die Kryptowährungs-Wallets ins Visier nehmen. Diese Pakete, die mehr als 6.800 Mal heruntergeladen wurden, nutzen die SMTP-Server von Gmail und WebSockets für die Datenexfiltration und die Ausführung von Fernbefehlen, um eine Erkennung zu vermeiden.

Die Bedrohungsakteure nutzen das Vertrauen, das mit Gmail-Domains verbunden ist, und die Tatsache, dass Unternehmensproxies und Endpunktschutzsysteme diese nicht als verdächtig kennzeichnen, was sie sowohl unauffällig als auch zuverlässig macht. Entwickler werden dringend aufgefordert, die Authentizität von Paketen zu überprüfen, indem sie die Veröffentlichungsverläufe und GitHub-Repository-Links prüfen, Abhängigkeiten regelmäßig auditieren und strenge Zugriffskontrollen auf private Schlüssel durchsetzen.

Um das Risiko solcher Lieferkettenbedrohungen zu mindern, sollten Entwickler auf ungewöhnliche ausgehende Verbindungen achten, insbesondere auf SMTP-Verkehr, da Angreifer legitime Dienste wie Gmail nutzen können, um sensible Daten zu stehlen. Vertrauen Sie einem Paket nicht allein deshalb, weil es seit mehreren Jahren existiert, ohne entfernt worden zu sein.

- Die besten Bücher rund um KI & Robotik!

- Die besten KI-News kostenlos per eMail erhalten!

- Zur Startseite von IT BOLTWISE® für aktuelle KI-News!

- IT BOLTWISE® kostenlos auf Patreon unterstützen!

- Aktuelle KI-Jobs auf StepStone finden und bewerben!

Stellenangebote

Werkstudent (w/m/d) Kreditorenbuchhaltung Schwerpunkt KI und Prozessoptimierung

Produktmanager - KI / Voice / Produktstrategie (m/w/d)

Business Development Manager – Agentic AI (m/w/d)

AI Consultant (m/w/d)

- Künstliche Intelligenz: Dem Menschen überlegen – wie KI uns rettet und bedroht | Der Neurowissenschaftler, Psychiater und SPIEGEL-Bestsellerautor von »Digitale Demenz«

Du hast einen wertvollen Beitrag oder Kommentar zum Artikel "Gefährliche Go-Module: Linux-Malware in der Lieferkette" für unsere Leser?

#Sophos

#Sophos

Es werden alle Kommentare moderiert!

Für eine offene Diskussion behalten wir uns vor, jeden Kommentar zu löschen, der nicht direkt auf das Thema abzielt oder nur den Zweck hat, Leser oder Autoren herabzuwürdigen.

Wir möchten, dass respektvoll miteinander kommuniziert wird, so als ob die Diskussion mit real anwesenden Personen geführt wird. Dies machen wir für den Großteil unserer Leser, der sachlich und konstruktiv über ein Thema sprechen möchte.

Du willst nichts verpassen?

Du möchtest über ähnliche News und Beiträge wie "Gefährliche Go-Module: Linux-Malware in der Lieferkette" informiert werden? Neben der E-Mail-Benachrichtigung habt ihr auch die Möglichkeit, den Feed dieses Beitrags zu abonnieren. Wer natürlich alles lesen möchte, der sollte den RSS-Hauptfeed oder IT BOLTWISE® bei Google News wie auch bei Bing News abonnieren.

Nutze die Google-Suchmaschine für eine weitere Themenrecherche: »Gefährliche Go-Module: Linux-Malware in der Lieferkette« bei Google Deutschland suchen, bei Bing oder Google News!