LONDON (IT BOLTWISE) – In der heutigen digitalen Welt stehen Cybersecurity-Verantwortliche vor der Herausforderung, Angriffe bereits im Vorfeld zu verhindern. Die Wahl der richtigen Sicherheitseinstellungen kann dabei entscheidend sein.

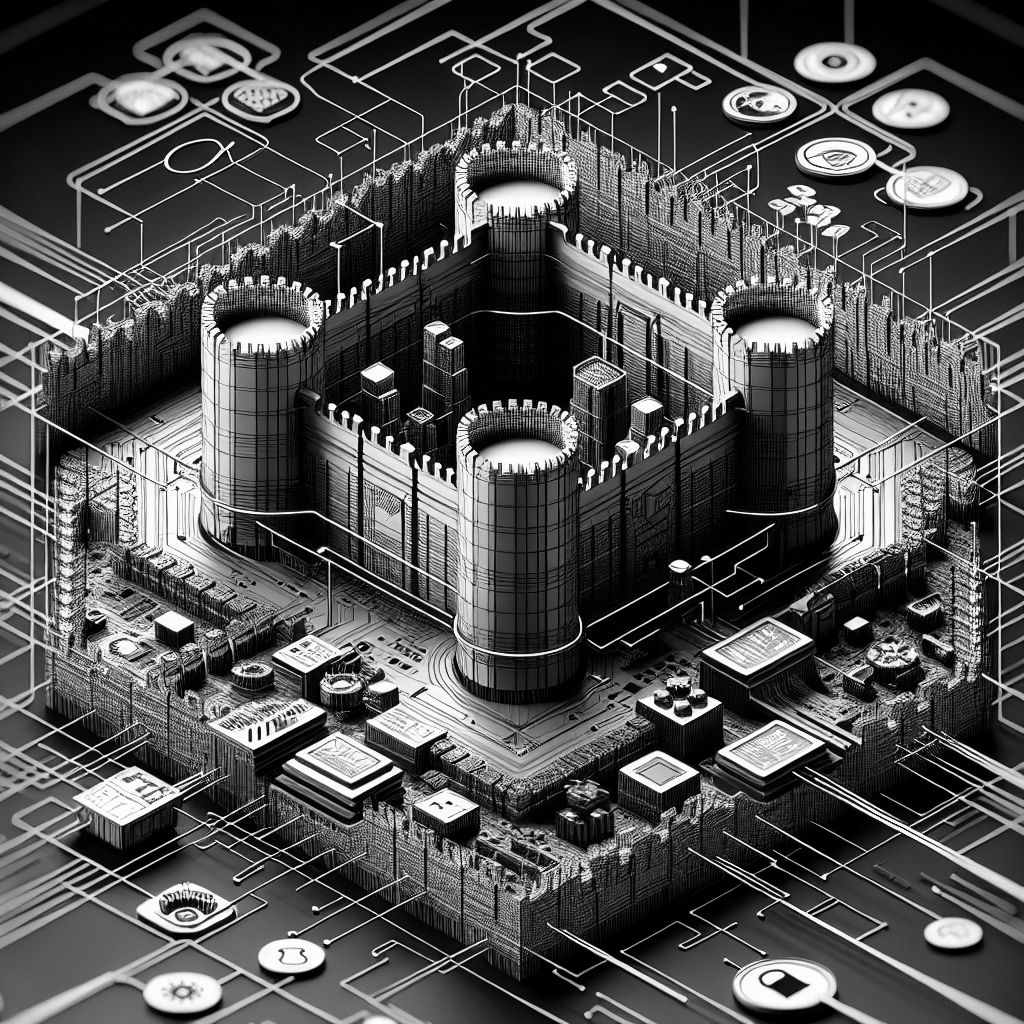

Cybersecurity-Experten stehen unter ständigem Druck, Angriffe zu verhindern, bevor sie überhaupt beginnen. Eine der effektivsten Maßnahmen ist die Implementierung von Sicherheitsstandards, die von Anfang an Risiken minimieren. Dazu gehören Einstellungen wie die standardmäßige Ablehnung unbekannter Anwendungen, die Durchsetzung von Multi-Faktor-Authentifizierung (MFA) und das sogenannte Application Ringfencing™. Diese Strategien können ganze Risikokategorien eliminieren und eine Umgebung schaffen, die für Angreifer schwer zu durchdringen ist.

Die Zeiten, in denen Cyberangriffe lediglich als lästige Störungen galten, sind längst vorbei. Heute handelt es sich um hochprofitable kriminelle Unternehmungen. Um diesen Bedrohungen zu begegnen, müssen Sicherheitsstrategien nicht nur reaktiv, sondern proaktiv sein. Das bedeutet, dass Angriffe blockiert werden, bevor sie überhaupt die Netzwerke erreichen. Sicherheitsverantwortliche wie CISOs und IT-Administratoren benötigen Lösungen, die Angriffe standardmäßig blockieren und nicht erst nachträglich erkennen.

Ein zentraler Aspekt der Sicherheitsstrategie ist die Durchsetzung von MFA auf allen Remote-Konten. Selbst wenn ein Passwort kompromittiert wird, kann MFA unbefugten Zugriff verhindern. Es ist ratsam, auf SMS-basierte MFA zu verzichten, da diese abgefangen werden können. Trotz der möglichen Reibungspunkte überwiegen die Sicherheitsvorteile bei weitem die Risiken eines Datenverlusts.

Ein weiterer wichtiger Schritt ist die Implementierung von Deny-by-Default-Strategien, wie etwa die Anwendung von Whitelisting. Diese Maßnahme blockiert standardmäßig alle Anwendungen und lässt nur bekannte und genehmigte Software zu. Dadurch werden Ransomware und andere bösartige Anwendungen gestoppt, bevor sie ausgeführt werden können. Auch legitime, aber nicht autorisierte Remote-Tools werden so blockiert.

Die Anpassung von Standardeinstellungen kann große Sicherheitslücken schließen. Dazu gehört das Deaktivieren von Office-Makros, das Einrichten von passwortgeschützten Bildschirmschonern und das Abschalten veralteter Protokolle wie SMBv1. Diese Maßnahmen sind einfach umzusetzen und können erheblich zur Sicherheit beitragen.

Die Kontrolle über Netzwerk- und Anwendungsverhalten ist ebenfalls entscheidend. Dazu gehört das Entfernen lokaler Administratorrechte, das Blockieren ungenutzter Ports und das Einschränken des ausgehenden Datenverkehrs. Diese Schritte verhindern, dass Server unnötigerweise mit dem Internet verbunden sind und schützen vor Angriffen wie SolarWinds.

Zusätzlich zur Implementierung starker Standardeinstellungen ist kontinuierliche Wachsamkeit erforderlich. Regelmäßige Patches und automatisierte Bedrohungserkennung sind unerlässlich, um Sicherheitslücken zu schließen und Angriffe zu verhindern. Sicherheitsstrategien, die auf Standardblockierungen setzen, sind nicht nur klug, sondern unverzichtbar, um die Angriffsfläche zu reduzieren und die IT-Infrastruktur zu stärken.

- Die besten Bücher rund um KI & Robotik!

- Die besten KI-News kostenlos per eMail erhalten!

- Zur Startseite von IT BOLTWISE® für aktuelle KI-News!

- IT BOLTWISE® kostenlos auf Patreon unterstützen!

- Aktuelle KI-Jobs auf StepStone finden und bewerben!

Stellenangebote

Tech Lead (m/w/d) für AI Services

Duales Studium Informatik/Künstliche Intelligenz (B.Sc.), Campusmodell Sindelfingen/Stuttgart 2026 (w/m/d)

(Senior) AI Engineer (m/w/d)

Software Architect AI (all genders)

- Künstliche Intelligenz: Dem Menschen überlegen – wie KI uns rettet und bedroht | Der Neurowissenschaftler, Psychiater und SPIEGEL-Bestsellerautor von »Digitale Demenz«

Du hast einen wertvollen Beitrag oder Kommentar zum Artikel "Einfache Schritte zur Reduzierung der Angriffsfläche" für unsere Leser?

#Sophos

#Sophos

Es werden alle Kommentare moderiert!

Für eine offene Diskussion behalten wir uns vor, jeden Kommentar zu löschen, der nicht direkt auf das Thema abzielt oder nur den Zweck hat, Leser oder Autoren herabzuwürdigen.

Wir möchten, dass respektvoll miteinander kommuniziert wird, so als ob die Diskussion mit real anwesenden Personen geführt wird. Dies machen wir für den Großteil unserer Leser, der sachlich und konstruktiv über ein Thema sprechen möchte.

Du willst nichts verpassen?

Du möchtest über ähnliche News und Beiträge wie "Einfache Schritte zur Reduzierung der Angriffsfläche" informiert werden? Neben der E-Mail-Benachrichtigung habt ihr auch die Möglichkeit, den Feed dieses Beitrags zu abonnieren. Wer natürlich alles lesen möchte, der sollte den RSS-Hauptfeed oder IT BOLTWISE® bei Google News wie auch bei Bing News abonnieren.

Nutze die Google-Suchmaschine für eine weitere Themenrecherche: »Einfache Schritte zur Reduzierung der Angriffsfläche« bei Google Deutschland suchen, bei Bing oder Google News!