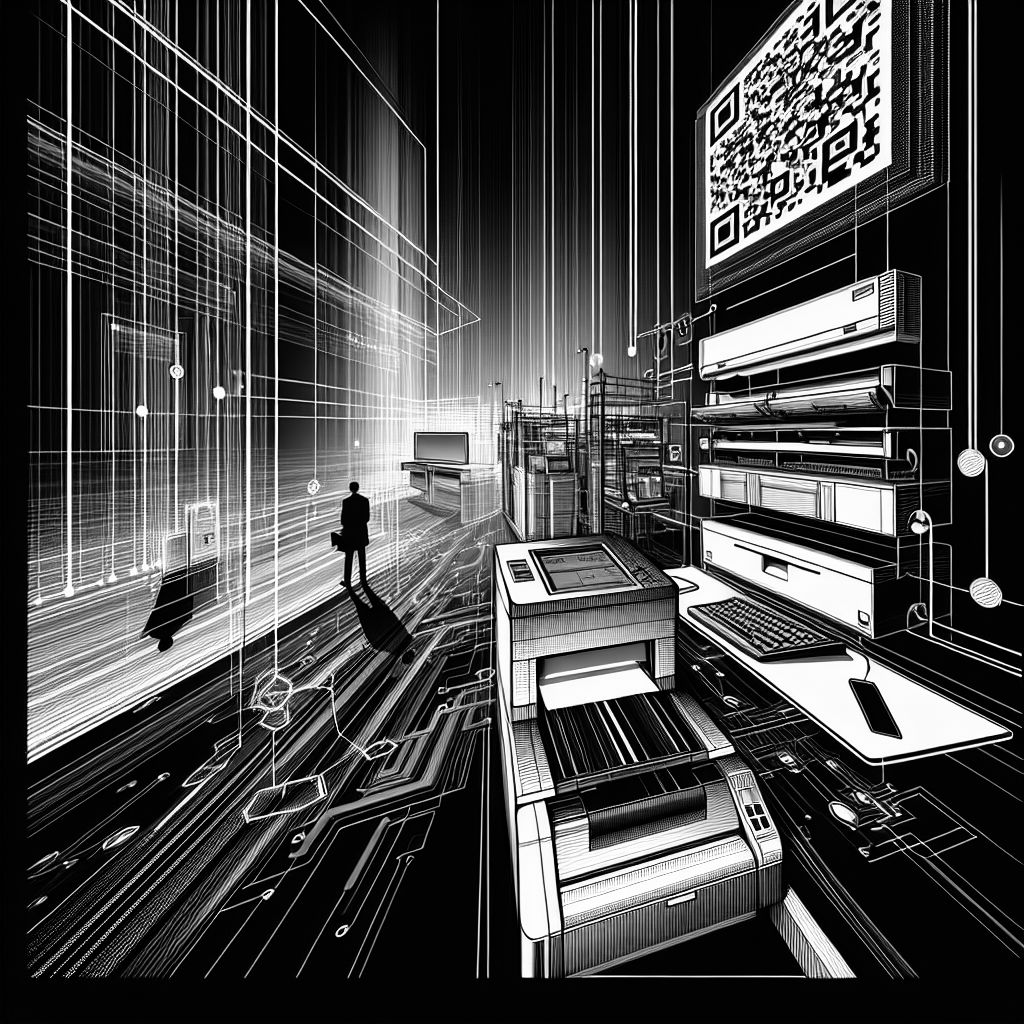

LONDON (IT BOLTWISE) – In einer zunehmend digitalisierten Welt sind Unternehmen ständig neuen Bedrohungen ausgesetzt. Eine aktuelle Kampagne zeigt, wie Hacker Drucker nutzen, um gefälschte E-Mails zu versenden, die auf den ersten Blick legitim erscheinen.

Die jüngste Entdeckung von Sicherheitsforschern zeigt, wie Angreifer Drucker als Ausgangspunkt für ihre Phishing-Kampagnen nutzen. Diese Methode ermöglicht es ihnen, E-Mails zu versenden, die wie interne Nachrichten aussehen, was die Erkennung durch herkömmliche Sicherheitsmechanismen erschwert. Besonders gefährlich ist, dass diese E-Mails über die Microsoft-Infrastruktur geleitet werden, wodurch sie als interne Kommunikation erscheinen und so Sicherheitsfilter umgehen können.

Die Angreifer verwenden PowerShell, um E-Mails zu generieren, die wie Voicemail-Benachrichtigungen aussehen. Diese E-Mails enthalten PDF-Anhänge mit QR-Codes, die die Empfänger auf gefälschte Websites weiterleiten, die darauf abzielen, Microsoft 365-Anmeldedaten zu stehlen. Diese Vorgehensweise zeigt, wie kreativ und anpassungsfähig Cyberkriminelle geworden sind, um ihre Ziele zu erreichen.

Ein entscheidender Faktor für den Erfolg dieser Kampagne ist, dass keine Anmeldedaten erforderlich sind, um die E-Mails zu versenden. Der Smart Host akzeptiert E-Mails von jeder externen Quelle, und die Absenderadresse kann so manipuliert werden, dass sie wie ein interner Benutzer aussieht. Dies bedeutet, dass die einzige Voraussetzung ist, dass der Empfänger innerhalb der Organisation ist, was die Angriffsfläche erheblich vergrößert.

Die Tatsache, dass diese E-Mails über die Microsoft-Infrastruktur geleitet werden, stellt eine besondere Herausforderung dar. Da sie als interne Kommunikation behandelt werden, umgehen sie nicht nur Microsofts eigene Filtermechanismen, sondern auch Drittanbieter-Tools, die verdächtige Nachrichten anhand von Authentifizierung, Routing-Mustern oder Absenderreputation kennzeichnen.

Diese Art von Angriff verdeutlicht die Notwendigkeit, dass Unternehmen ihre Sicherheitsstrategien ständig anpassen und aktualisieren müssen. Es reicht nicht mehr aus, sich auf traditionelle Sicherheitslösungen zu verlassen. Vielmehr müssen Unternehmen proaktive Maßnahmen ergreifen, um ihre Netzwerke vor solchen raffinierten Angriffen zu schützen.

Experten empfehlen, dass Unternehmen ihre Mitarbeiter regelmäßig über die neuesten Phishing-Methoden informieren und Schulungen zur Erkennung verdächtiger E-Mails anbieten. Darüber hinaus sollten technische Maßnahmen wie die Implementierung von Multi-Faktor-Authentifizierung und die Überwachung ungewöhnlicher Aktivitäten in Betracht gezogen werden, um die Sicherheit weiter zu erhöhen.

In der Zukunft wird erwartet, dass Cyberkriminelle weiterhin neue Wege finden werden, um Sicherheitsmaßnahmen zu umgehen. Daher ist es entscheidend, dass Unternehmen wachsam bleiben und ihre Sicherheitsprotokolle kontinuierlich verbessern, um den sich ständig weiterentwickelnden Bedrohungen einen Schritt voraus zu sein.

- Die besten Bücher rund um KI & Robotik!

- Die besten KI-News kostenlos per eMail erhalten!

- Zur Startseite von IT BOLTWISE® für aktuelle KI-News!

- IT BOLTWISE® kostenlos auf Patreon unterstützen!

- Aktuelle KI-Jobs auf StepStone finden und bewerben!

Stellenangebote

Duales Studium BWL - Spezialisierung Artificial Intelligence (B.A.) am Campus oder virtuell

Lead AI Engineer - Digital Product Development (f/m/x)

Wissenschaftliche Sachverständige / Wissenschaftlicher Sachverständiger für Audiosignalverarbeitung mit Schwerpunkt KI (w/m/d)

AI & Process Innovation Expert (f/m/d)

- Künstliche Intelligenz: Dem Menschen überlegen – wie KI uns rettet und bedroht | Der Neurowissenschaftler, Psychiater und SPIEGEL-Bestsellerautor von »Digitale Demenz«

Du hast einen wertvollen Beitrag oder Kommentar zum Artikel "Gefälschte E-Mails: Hacker nutzen Drucker für Angriffe auf Unternehmen" für unsere Leser?

#Sophos

#Sophos

Es werden alle Kommentare moderiert!

Für eine offene Diskussion behalten wir uns vor, jeden Kommentar zu löschen, der nicht direkt auf das Thema abzielt oder nur den Zweck hat, Leser oder Autoren herabzuwürdigen.

Wir möchten, dass respektvoll miteinander kommuniziert wird, so als ob die Diskussion mit real anwesenden Personen geführt wird. Dies machen wir für den Großteil unserer Leser, der sachlich und konstruktiv über ein Thema sprechen möchte.

Du willst nichts verpassen?

Du möchtest über ähnliche News und Beiträge wie "Gefälschte E-Mails: Hacker nutzen Drucker für Angriffe auf Unternehmen" informiert werden? Neben der E-Mail-Benachrichtigung habt ihr auch die Möglichkeit, den Feed dieses Beitrags zu abonnieren. Wer natürlich alles lesen möchte, der sollte den RSS-Hauptfeed oder IT BOLTWISE® bei Google News wie auch bei Bing News abonnieren.

Nutze die Google-Suchmaschine für eine weitere Themenrecherche: »Gefälschte E-Mails: Hacker nutzen Drucker für Angriffe auf Unternehmen« bei Google Deutschland suchen, bei Bing oder Google News!