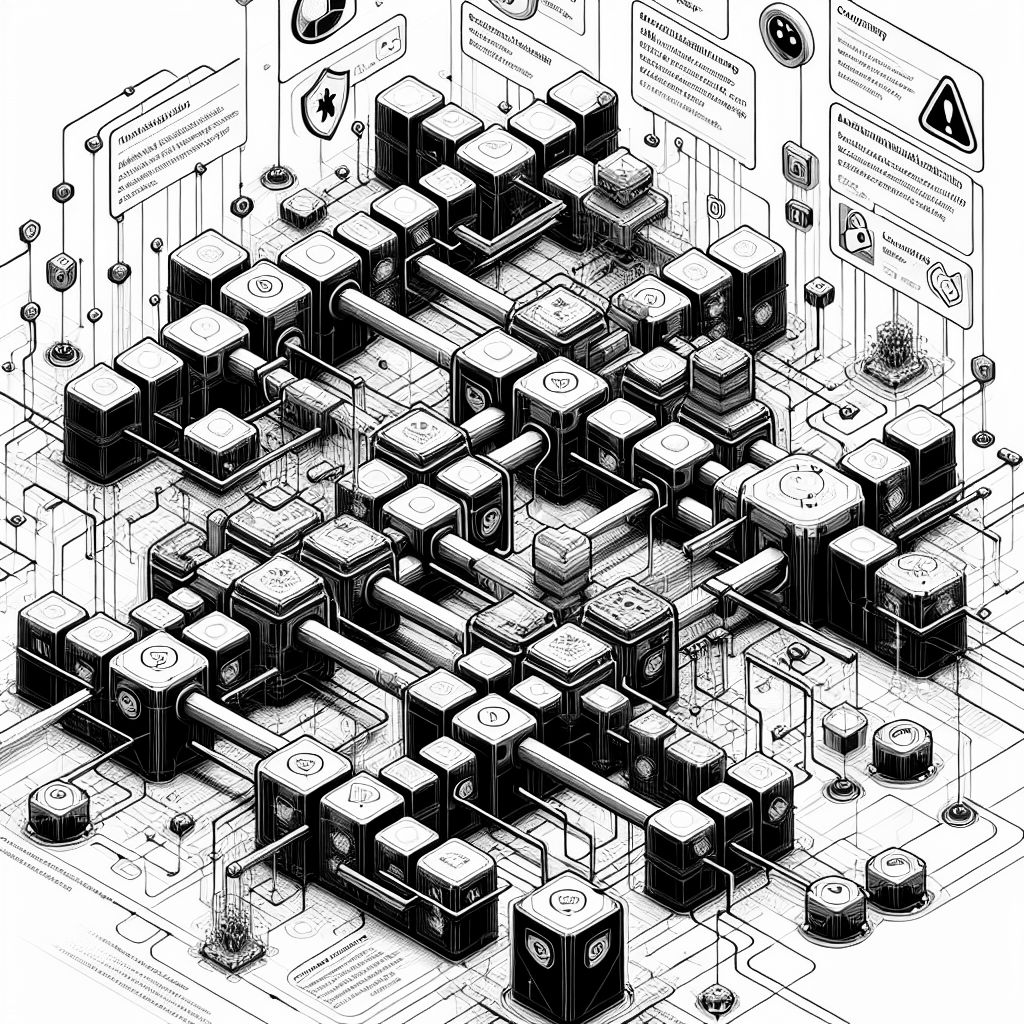

LONDON (IT BOLTWISE) – Eine neue Welle von Malware-Angriffen hat die Software-Entwicklungswelt erschüttert, indem sie gezielt die npm- und PyPI-Ökosysteme ins Visier nimmt. Diese Angriffe, die von Cybersecurity-Experten als besonders gefährlich eingestuft werden, bedrohen Millionen von Entwicklern weltweit.

Die jüngsten Entdeckungen von Sicherheitsforschern zeigen, dass eine neue Malware-Operation die Software-Lieferkette angreift, indem sie über ein Dutzend Pakete im Zusammenhang mit GlueStack infiltriert. Diese Pakete, die zusammen fast eine Million wöchentliche Downloads verzeichnen, wurden durch eine Änderung in der Datei “lib/commonjs/index.js” kompromittiert. Die Malware ermöglicht es Angreifern, Shell-Befehle auszuführen, Screenshots zu machen und Dateien auf infizierte Maschinen hochzuladen. Diese unbefugten Zugriffe könnten genutzt werden, um Kryptowährungen zu schürfen, sensible Informationen zu stehlen oder sogar Dienste herunterzufahren. Der erste Kompromiss eines Pakets wurde am 6. Juni 2025 entdeckt. Die betroffenen Pakete umfassen unter anderem @gluestack-ui/utils und verschiedene Versionen von @react-native-aria. Die bösartige Code-Injektion ähnelt einem Remote-Access-Trojaner, der zuvor ein anderes npm-Paket kompromittiert hatte, was darauf hindeutet, dass dieselben Bedrohungsakteure hinter dieser Aktivität stehen könnten. Die Projektverantwortlichen haben inzwischen das Zugriffstoken widerrufen und die betroffenen Versionen als veraltet markiert. Nutzern wird empfohlen, auf eine sichere Version zurückzugreifen, um potenzielle Bedrohungen zu mindern. Die Auswirkungen könnten enorm sein, da die Malware-Mechanismen den Angreifern den Zugriff auf infizierte Maschinen auch nach Updates der Pakete ermöglichen. Parallel dazu wurden zwei weitere bösartige npm-Pakete entdeckt, die als legitime Dienstprogramme getarnt sind, jedoch Wiper-Funktionen enthalten, die ganze Anwendungsverzeichnisse löschen können. Diese Pakete, veröffentlicht von einem Konto namens “botsailer”, wurden bereits entfernt. Ein weiteres Beispiel für die zunehmende Bedrohung ist ein Python-basiertes Credential-Harvesting-Tool, das sich als Instagram-Wachstumswerkzeug tarnt. Diese Entwicklungen zeigen, dass Bedrohungsakteure zunehmend über den Diebstahl von Informationen und Kryptowährungen hinausgehen und sich auf die Sabotage von Systemen konzentrieren. Die Entdeckung dieser neuen Bedrohungen unterstreicht die Notwendigkeit verstärkter Sicherheitsmaßnahmen in der Software-Entwicklung, um die Integrität der Lieferkette zu gewährleisten.

- Die besten Bücher rund um KI & Robotik!

- Die besten KI-News kostenlos per eMail erhalten!

- Zur Startseite von IT BOLTWISE® für aktuelle KI-News!

- IT BOLTWISE® kostenlos auf Patreon unterstützen!

- Aktuelle KI-Jobs auf StepStone finden und bewerben!

Stellenangebote

AI Engineer Microsoft Power Platform and Azure

Wissenschaftliche Sachverständige / Wissenschaftlicher Sachverständiger für Audiosignalverarbeitung mit Schwerpunkt KI (w/m/d)

Full-Stack Developer– Automatisierung & KI (m/w/d) im Home Office

Werkstudent*in Robotik & Künstliche Intelligenz (KI)

- Künstliche Intelligenz: Dem Menschen überlegen – wie KI uns rettet und bedroht | Der Neurowissenschaftler, Psychiater und SPIEGEL-Bestsellerautor von »Digitale Demenz«

Du hast einen wertvollen Beitrag oder Kommentar zum Artikel "Neue Bedrohung durch Malware in npm- und PyPI-Ökosystemen" für unsere Leser?

#Sophos

#Sophos

Es werden alle Kommentare moderiert!

Für eine offene Diskussion behalten wir uns vor, jeden Kommentar zu löschen, der nicht direkt auf das Thema abzielt oder nur den Zweck hat, Leser oder Autoren herabzuwürdigen.

Wir möchten, dass respektvoll miteinander kommuniziert wird, so als ob die Diskussion mit real anwesenden Personen geführt wird. Dies machen wir für den Großteil unserer Leser, der sachlich und konstruktiv über ein Thema sprechen möchte.

Du willst nichts verpassen?

Du möchtest über ähnliche News und Beiträge wie "Neue Bedrohung durch Malware in npm- und PyPI-Ökosystemen" informiert werden? Neben der E-Mail-Benachrichtigung habt ihr auch die Möglichkeit, den Feed dieses Beitrags zu abonnieren. Wer natürlich alles lesen möchte, der sollte den RSS-Hauptfeed oder IT BOLTWISE® bei Google News wie auch bei Bing News abonnieren.

Nutze die Google-Suchmaschine für eine weitere Themenrecherche: »Neue Bedrohung durch Malware in npm- und PyPI-Ökosystemen« bei Google Deutschland suchen, bei Bing oder Google News!