Schnelle Erkennung von Phishing-Angriffen: Ein Beispiel mit Tycoon2FA

MÜNCHEN (IT BOLTWISE) – In der digitalen Welt von heute kann ein einziger Phishing-Angriff verheerende Folgen haben. Unternehmen stehen vor der Herausforderung, immer raffiniertere Angriffe schnell und effektiv zu erkennen. Ein Beispiel für eine solche Bedrohung ist Tycoon2FA, das als führende Phishing-Gefahr in der Unternehmenswelt gilt. Phishing-Angriffe sind eine der größten Bedrohungen für die Cybersicherheit […]

Palo Alto Networks: Wachstum durch Cloud-Sicherheit trotz Aktienrückgang

MÜNCHEN (IT BOLTWISE) – Palo Alto Networks hat kürzlich seine Ergebnisse für das dritte Quartal des Geschäftsjahres veröffentlicht, die die Erwartungen der Wall Street leicht übertroffen haben. Trotz dieser positiven Nachrichten verzeichnete die Aktie des Unternehmens einen Rückgang, was auf die komplexen Dynamiken im Markt für Cybersicherheit hinweist. Palo Alto Networks, ein führendes Unternehmen im […]

Größter Datenleck von Schülern in den USA: 19-Jähriger bekennt sich schuldig

WORCESTER / MÜNCHEN (IT BOLTWISE) – Ein massiver Datenleck, der als der größte seiner Art in den USA gilt, hat die Aufmerksamkeit von Cybersicherheitsexperten und der Öffentlichkeit gleichermaßen auf sich gezogen. Ein 19-jähriger Mann aus Massachusetts hat sich schuldig bekannt, in ein führendes Unternehmen für Bildungstechnologie eingebrochen und die persönlichen Daten von Millionen von Schülern […]

Palo Alto Networks: Trotz starker Zahlen fällt der Aktienkurs

MÜNCHEN (IT BOLTWISE) – Palo Alto Networks hat kürzlich beeindruckende Quartalszahlen vorgelegt, die sowohl die Erwartungen der Analysten übertrafen als auch das Wachstumspotenzial des Unternehmens unterstrichen. Dennoch fiel der Aktienkurs des Unternehmens nach der Veröffentlichung der Ergebnisse. Diese Entwicklung wirft Fragen über die Dynamik des Marktes und die Erwartungen der Investoren auf. Palo Alto Networks, […]

KI und Cybersicherheit: Ein Wendepunkt für Unternehmen

MÜNCHEN (IT BOLTWISE) – Die Integration von Künstlicher Intelligenz in die Cybersicherheit erreicht einen entscheidenden Moment, da immer mehr Unternehmen auf diese Technologie setzen, um ihre Geschäftsprozesse zu optimieren. Die Cybersicherheitsbranche steht an einem entscheidenden Punkt, da die Integration von Künstlicher Intelligenz (KI) in Unternehmensprozesse immer weiter voranschreitet. Laut Nikesh Arora, CEO von Palo Alto […]

Palo Alto Networks: Vorreiter in der KI-gestützten Cybersicherheit

SILICON VALLEY / MÜNCHEN (IT BOLTWISE) – Palo Alto Networks, ein führendes Unternehmen im Bereich der Cybersicherheit, hat sich als Vorreiter in der Integration von Künstlicher Intelligenz (KI) in seine Sicherheitslösungen positioniert. Palo Alto Networks hat sich als einer der führenden Anbieter im Bereich der Cybersicherheit etabliert, insbesondere durch die Integration von Künstlicher Intelligenz (KI) […]

Wisor AI gewinnt Tech1-Startup-Wettbewerb mit globaler Frachtlösung

EILAT / MÜNCHEN (IT BOLTWISE) – Die israelische Technologiebranche erlebte kürzlich einen bedeutenden Moment, als Wisor AI den ersten Platz beim Podium-Startup-Wettbewerb auf der Tech1-Konferenz in Eilat belegte. Die Tech1-Konferenz in Eilat bot eine Bühne für aufstrebende Startups, die Künstliche Intelligenz als Kern ihrer Technologien nutzen. In einem Jahr, das für die israelische Tech-Branche herausfordernd […]

Neue Bedrohung durch Go-basierte Malware auf Linux-Hosts

MÜNCHEN (IT BOLTWISE) – Eine neue Bedrohung für Linux-Systeme ist aufgetaucht, die sich gezielt auf öffentlich zugängliche Redis-Server konzentriert. Diese Kampagne, bekannt als RedisRaider, nutzt legitime Redis-Konfigurationsbefehle, um bösartige cron-Jobs auf anfälligen Systemen auszuführen. In der Welt der Cybersicherheit sorgt eine neue Kampagne für Aufsehen, die sich auf Linux-Hosts konzentriert und dabei öffentlich zugängliche Redis-Server […]

Identitätsdiebstahl bei australischen Steuerzahlern: ATO warnt vor Betrug

SYDNEY / MÜNCHEN (IT BOLTWISE) – In Australien sorgt ein neuer Fall von Identitätsdiebstahl für Aufsehen, bei dem Hacker Steuerkonten von Bürgern kompromittiert haben. Die australische Steuerbehörde ATO betont, dass ihre Systeme sicher sind, doch die Vorfälle werfen Fragen zur Cybersicherheit auf. Die australische Steuerbehörde ATO sieht sich mit einer Welle von Identitätsdiebstählen konfrontiert, bei […]

Cloudsek sichert sich 19 Millionen US-Dollar zur Stärkung der KI-gestützten Cybersicherheit

MÜNCHEN (IT BOLTWISE) – Die Cybersicherheitsbranche steht vor einem bedeutenden Wandel, da Cloudsek, ein führendes Unternehmen im Bereich der prädiktiven Cybersicherheit, kürzlich eine Finanzierungsrunde in Höhe von 19 Millionen US-Dollar abgeschlossen hat. Cloudsek, ein innovatives Startup im Bereich der prädiktiven Cybersicherheit, hat kürzlich eine Finanzierungsrunde in Höhe von 19 Millionen US-Dollar abgeschlossen. Diese Runde wurde […]

Procolored-Drucker: Malware-Alarm auf Hersteller-Website

MÜNCHEN (IT BOLTWISE) – Ein unerwarteter Malware-Fund auf der Website eines renommierten Druckerherstellers sorgt für Aufsehen in der IT-Welt. Der Vorfall wirft ein Schlaglicht auf die Sicherheitslücken, die selbst bei etablierten Unternehmen auftreten können. Ein Youtuber, der ein Review für einen hochpreisigen Spezialdrucker erstellen wollte, stieß auf ein ernstes Sicherheitsproblem: Die zugehörige Druckersoftware enthielt Schadsoftware. […]

CTEM: Der Schlüssel zur Cyber-Sicherheit im Jahr 2025

MÜNCHEN (IT BOLTWISE) – Im Jahr 2025 wird das Continuous Threat Exposure Management (CTEM) als unverzichtbares Instrument für CISOs anerkannt, um Cyber-Bedrohungen effektiv zu managen und die Sicherheitsstrategie von Unternehmen zu stärken. Das Continuous Threat Exposure Management (CTEM) hat sich von einem theoretischen Konzept zu einem unverzichtbaren Bestandteil moderner Cyber-Sicherheitsstrategien entwickelt. Für Chief Information Security […]

Risiken von KI-Halluzinationen in der Cybersicherheit

MÜNCHEN (IT BOLTWISE) – In der heutigen digitalen Welt, in der Künstliche Intelligenz (KI) zunehmend in sicherheitskritischen Bereichen eingesetzt wird, sind die Risiken von KI-Halluzinationen ein wachsendes Anliegen. Diese Phänomene, bei denen KI-Systeme fehlerhafte oder irreführende Ausgaben erzeugen, können schwerwiegende Auswirkungen auf die Cybersicherheit haben. Die Fähigkeit von KI-Systemen, komplexe Datenmengen zu analysieren und daraus […]

Die Bedeutung von ‘Living Off the Land’ in der Cybersicherheit

MÜNCHEN (IT BOLTWISE) – In der heutigen digitalen Welt, in der Cyberbedrohungen allgegenwärtig sind, zeigt sich, dass viele Angriffe auf altbekannte Methoden zurückgreifen. Eine aktuelle Analyse von 700.000 Sicherheitsvorfällen hat ergeben, dass die Mehrheit der Angriffe auf die Nutzung legitimer Systemwerkzeuge setzt, um unentdeckt zu bleiben. Die Bedrohungslandschaft im Bereich der Cybersicherheit ist komplex und […]

Identitätsbedrohungsprävention: Die Zukunft der Cybersicherheit

MÜNCHEN (IT BOLTWISE) – In der sich ständig weiterentwickelnden Welt der Cybersicherheit wird die Identität zunehmend zur primären Angriffsfläche. Angesichts der Tatsache, dass 75 % der Cyberangriffe auf identitätsbasierte Bedrohungen zurückzuführen sind, ist es an der Zeit, die Sicherheitsstrategien zu überdenken. Die Bedrohung durch identitätsbasierte Angriffe hat in den letzten Jahren erheblich zugenommen. Angreifer nutzen […]

Gefahr durch KI-gestützte Stimmenklonung: FBI warnt vor neuen Bedrohungen

WASHINGTON D.C. / MÜNCHEN (IT BOLTWISE) – Die Bedrohung durch Cyberkriminelle, die sich mittels KI-gestützter Stimmenklonung als hochrangige US-Beamte ausgeben, nimmt zu. Das FBI hat eine Warnung herausgegeben, dass diese Angriffe zunehmend raffinierter werden und sowohl aktuelle als auch ehemalige Regierungsbeamte ins Visier nehmen. Die jüngsten Warnungen des FBI heben die wachsende Gefahr hervor, die […]

Telefónica unter Marc Murtra: Europäische Konsolidierung im Fokus

MADRID / MÜNCHEN (IT BOLTWISE) – Telefónica steht unter der neuen Führung von Marc Murtra vor einem tiefgreifenden Wandel. Der spanische Telekommunikationsriese, der sich bisher stark auf den lateinamerikanischen Markt konzentriert hatte, richtet nun seinen Fokus auf Europa. Murtra, der seit Januar 2025 als CEO fungiert, hat ambitionierte Pläne, die Telefónica in eine neue Ära […]

Quantencomputer: Die Zukunft der Superrechner

MÜNCHEN (IT BOLTWISE) – Die Welt der Technologie steht vor einem potenziellen Paradigmenwechsel: Quantencomputer versprechen, die Art und Weise, wie wir Daten verarbeiten und Probleme lösen, grundlegend zu verändern. Doch wann wird diese Technologie Realität? Quantencomputer gelten als die Superrechner der Zukunft, die in der Lage sein könnten, komplexe Probleme zu lösen, die für klassische […]

KI-Müdigkeit als neue Cyber-Bedrohung: Warum Führungskräfte aufwachen müssen

NASHVILLE / MÜNCHEN (IT BOLTWISE) – In einer Welt, in der Künstliche Intelligenz (KI) zunehmend in den Mittelpunkt der Unternehmensstrategien rückt, wird ein neues Risiko immer deutlicher: die sogenannte KI-Müdigkeit. Diese kognitive und organisatorische Erschöpfung angesichts der ständigen KI-Entwicklungen und -Risiken stellt eine unterschätzte Schwachstelle dar, die Cyberkriminelle bereits ausnutzen. Die zunehmende Abhängigkeit von KI-Systemen […]

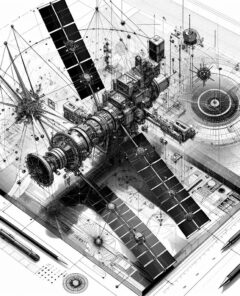

Cybersecurity im Weltraum: Lehren aus bestehenden Sicherheitsprotokollen

MÜNCHEN (IT BOLTWISE) – Die zunehmende Bedeutung von Weltraumsystemen macht sie zu einem attraktiven Ziel für Cyberangriffe. Die Diskussion über Cybersicherheit im Weltraum entwickelt sich schnell weiter, da neue Standards wie der IEEE P3349 Standard für Weltraum-Cybersicherheit eingeführt werden. Die Bedeutung von Weltraumsystemen nimmt stetig zu, was sie zu einem attraktiven Ziel für Cyberangriffe macht. […]

KI als Bedrohung und Verteidigung in der Cybersicherheit

SAN FRANCISCO / MÜNCHEN (IT BOLTWISE) – Die Rolle der Künstlichen Intelligenz (KI) in der Cybersicherheit wird zunehmend komplexer und entscheidender. Auf der RSA-Konferenz 2025 in San Francisco, die über 40.000 Fachleute aus den Bereichen Cybersicherheit und Technologie zusammenbrachte, wurde deutlich, dass KI sowohl als Bedrohung als auch als Verteidigungsmittel fungiert. Die Künstliche Intelligenz (KI) […]

KI-generierte Stimmen: Neue Bedrohung für die Sicherheit von Regierungsbeamten

WASHINGTON D.C. / MÜNCHEN (IT BOLTWISE) – Die zunehmende Verbreitung von KI-Technologien hat nicht nur positive Auswirkungen auf die Wirtschaft, sondern birgt auch erhebliche Risiken für die Sicherheit. Jüngste Berichte zeigen, dass Hacker KI-generierte Sprachaufnahmen nutzen, um sich als hochrangige US-Regierungsbeamte auszugeben und so Zugang zu sensiblen Informationen zu erlangen. Die Bedrohung durch KI-generierte Stimmen […]

Sicherheitsstrategien für moderne Anwendungen: Vom Code bis zur Cloud

MÜNCHEN (IT BOLTWISE) – In der heutigen schnelllebigen digitalen Welt stehen Unternehmen vor der Herausforderung, ihre Sicherheitsstrategien an die rasante Entwicklung moderner Anwendungen anzupassen. Während die Cloud-Technologie neue Möglichkeiten eröffnet, bleiben Sicherheitslücken oft unbemerkt, bis es zu spät ist. Die Geschwindigkeit, mit der moderne Anwendungen entwickelt werden, übertrifft häufig die Fähigkeit der Sicherheitsteams, Schritt zu […]

Cyberabwehr für NATO-Satelliten: Ein dreistufiger Ansatz

BRÜSSEL / MÜNCHEN (IT BOLTWISE) – Die zunehmende Abhängigkeit von weltraumgestützten Systemen für militärische und zivile Zwecke hat diese kritischen Infrastrukturen zu potenziellen Zielen für Cyberangriffe gemacht. Die Abschreckungsfähigkeit der NATO stützt sich auf diese Systeme, die sichere Kommunikation, Navigation, Aufklärung und Frühwarnsysteme ermöglichen. Die Bedeutung von weltraumgestützten Systemen für die NATO kann nicht hoch […]

Stellenangebote

Programmierschullehrer (m/w/d) für Algorithmen, Webprogrammierung und KI

Mitarbeiter Data Analytics (m/w/d) Data Science im Bereich RSA und KI

Werkstudent (m/w/d) Digitalisierung & KI bei Airports im Ingenieurwesen

#Sophos

#Sophos