Datenleck bei Qantas: Persönliche Daten von Millionen Kunden im Darknet

SYDNEY / LONDON (IT BOLTWISE) – Ein massiver Datenleck hat die persönlichen Informationen von 5,7 Millionen Qantas-Kunden ins Darknet gebracht. Die Hackergruppe Scattered Lapsus$ Hunters hat die Daten von 40 Unternehmen, darunter auch Qantas, gestohlen. Die Daten umfassen sensible Informationen wie Geburtsdaten und E-Mail-Adressen, jedoch keine Kreditkartendetails. Ein schwerwiegender Sicherheitsvorfall hat die australische Fluggesellschaft Qantas […]

Geheime russische Waffe durch Cyber-Leak enthüllt

MOSKAU / LONDON (IT BOLTWISE) – Ein Hacker-Kollektiv hat geheime Informationen über das Krasukha-4-System, eine der fortschrittlichsten elektronischen Kriegsführungstechnologien Russlands, veröffentlicht. Diese Enthüllung könnte westlichen Geheimdiensten wertvolle Einblicke in die russische Militärtechnologie bieten und die Art und Weise verändern, wie Gegner diese Systeme analysieren und bekämpfen. Ein Hacker-Kollektiv namens Black Mirror hat kürzlich eine Reihe […]

Australien bleibt standhaft: Keine Verhandlungen mit Hackern

SYDNEY / LONDON (IT BOLTWISE) – Nach einem massiven Datenleck bei Qantas, bei dem Millionen von Kundendaten auf dem Dark Web veröffentlicht wurden, bleibt die australische Regierung hart. Sie weigert sich, Lösegeldforderungen von Hackern nachzugeben, was die Bedrohung durch weitere Angriffe erhöht. Die australische Regierung steht vor einer großen Herausforderung, nachdem Cyberkriminelle Daten von Millionen […]

Gefälschte Apps zielen auf Android-Nutzer mit Spionagesoftware ab

MOSKAU / LONDON (IT BOLTWISE) – Eine neue Spionagekampagne zielt auf Android-Nutzer ab, indem sie beliebte Apps wie TikTok und WhatsApp imitiert. Diese gefälschten Apps locken Benutzer auf Phishing-Websites, um die ClayRat-Spyware zu installieren. Die Kampagne nutzt auch Telegram-Kanäle zur Verbreitung der Malware. Eine neue Bedrohung für Android-Nutzer hat sich in Form einer Spionagekampagne manifestiert, […]

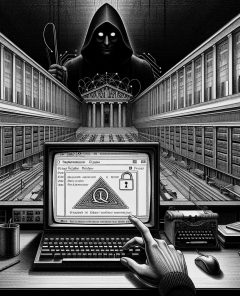

Cyberangriff auf Qantas: Millionen Kundendaten veröffentlicht

SYDNEY / LONDON (IT BOLTWISE) – Ein massiver Cyberangriff hat die australische Fluggesellschaft Qantas getroffen, bei dem sensible Daten von bis zu 5,7 Millionen Kunden veröffentlicht wurden. Die Hacker haben die Informationen nicht nur im Darknet, sondern auch im frei zugänglichen Internet verbreitet. Dies geschah, nachdem eine Frist zur Zahlung einer Lösegeldforderung verstrichen war. Der […]

Sicherheitslücke in MediaTek-Chips gefährdet Smartphones

LONDON (IT BOLTWISE) – Eine neu entdeckte Sicherheitslücke in MediaTek-Chips bedroht die Integrität des Secure Boot-Prozesses in Smartphones. Der Proof-of-Concept-Exploit ‘fenrir’ ermöglicht es Angreifern, beliebigen Code mit höchsten Privilegien auszuführen. Eine kürzlich veröffentlichte Proof-of-Concept-Exploit, bekannt als „fenrir“, hat eine schwerwiegende Sicherheitslücke in den MediaTek-Chipsätzen der Nothing Phone (2a) und CMF Phone 1 aufgedeckt. Diese Lücke […]

Vijay Shekhar Sharma: Ein Vorbild an Bescheidenheit in der Mumbai Metro

MUMBAI / LONDON (IT BOLTWISE) – Vijay Shekhar Sharma, der Gründer von Paytm, wurde kürzlich in der Mumbai Metro gesichtet, was bei den Mitreisenden für Aufsehen sorgte. Seine bescheidene Art und die Bereitschaft, sich wie ein gewöhnlicher Pendler zu verhalten, beeindruckten viele. Diese Begegnung wirft ein Licht auf die Bodenständigkeit eines der prominentesten Unternehmer Indiens. […]

SonicWall-Datenleck: Alle Firewall-Backups kompromittiert

LONDON (IT BOLTWISE) – SonicWall hat einen massiven Sicherheitsvorfall gemeldet, bei dem alle Firewall-Backups kompromittiert wurden. Die Angreifer nutzten eine Brute-Force-Attacke auf die MySonicWall-API, um Zugang zu verschlüsselten Konfigurationsdateien zu erhalten. Dies könnte weitreichende Folgen für die Netzwerksicherheit der betroffenen Kunden haben. In einem alarmierenden Sicherheitsvorfall hat SonicWall bekanntgegeben, dass alle Firewall-Backups seiner Kunden kompromittiert […]

SonicWall VPN-Geräte von massiven Sicherheitsvorfällen betroffen

LONDON (IT BOLTWISE) – Eine kürzlich aufgedeckte Sicherheitslücke betrifft SonicWall SSL VPN-Geräte, die von Cyberkriminellen kompromittiert wurden. Mehr als 100 Konten sind betroffen, und die Angreifer nutzen gültige Anmeldedaten, um sich Zugang zu verschaffen. Die jüngsten Enthüllungen über die Kompromittierung von SonicWall SSL VPN-Geräten haben in der Cybersicherheitsbranche für Aufsehen gesorgt. Laut Berichten von Huntress, […]

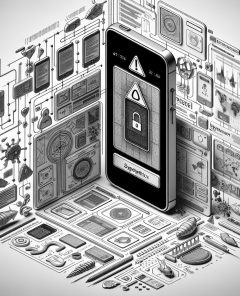

Cyberkriminelle nutzen Velociraptor-Tool für Ransomware-Angriffe

LONDON (IT BOLTWISE) – In einer neuen Welle von Cyberangriffen haben Bedrohungsakteure das Open-Source-Tool Velociraptor für digitale Forensik und Incident Response missbraucht. Diese Angriffe, die mit der Ransomware LockBit in Verbindung stehen, zeigen die zunehmende Gefahr durch die Umnutzung legitimer Sicherheitswerkzeuge. In der jüngsten Entwicklung der Cyberkriminalität haben Bedrohungsakteure das Open-Source-Tool Velociraptor, das ursprünglich für […]

Missbrauch von Velociraptor durch Ransomware-Gruppen aufgedeckt

LONDON (IT BOLTWISE) – Die Sicherheitsbranche ist in Alarmbereitschaft, nachdem bekannt wurde, dass die Ransomware-Gruppe Storm-2603 das Open-Source-Tool Velociraptor für Angriffe missbraucht. Diese Gruppe, die auch mit den Ransomware-Familien LockBit und Warlock in Verbindung steht, nutzt Schwachstellen in SharePoint, um Zugang zu Systemen zu erlangen und diese zu kompromittieren. Experten vermuten Verbindungen zu chinesischen staatlichen […]

Datenleck bei Qantas: Millionen Kundendaten im Darknet veröffentlicht

SYDNEY / LONDON (IT BOLTWISE) – Ein massiver Datenleak hat die australische Fluggesellschaft Qantas getroffen, bei dem persönliche Informationen von fünf Millionen Kunden im Darknet veröffentlicht wurden. Die Hackergruppe Scattered Lapsus$ Hunters hatte zuvor ein Lösegeld gefordert, um die Veröffentlichung zu verhindern. Die gestohlenen Daten umfassen E-Mail-Adressen, Telefonnummern und Geburtsdaten, jedoch keine finanziellen Informationen. Die […]

Google warnt vor umfassender Hacker-Kampagne gegen Oracle-Produkte

WASHINGTON / LONDON (IT BOLTWISE) – Google hat eine weitreichende Hacker-Kampagne aufgedeckt, die auf Oracles E-Business Suite abzielt. Mehr als 100 Unternehmen könnten betroffen sein, wobei massenhaft Kundendaten gestohlen wurden. Die Angriffe sollen bereits vor drei Monaten begonnen haben und werden der Hackergruppe CL0P zugeschrieben. Google hat kürzlich eine alarmierende Entdeckung gemacht: Eine umfassende Hacker-Kampagne, […]

Aisuru-Botnetz: Bedrohung durch IoT-Geräte in den USA

WASHINGTON / LONDON (IT BOLTWISE) – Das Aisuru-Botnetz, das weltweit größte und störendste seiner Art, zieht seine Feuerkraft zunehmend aus kompromittierten IoT-Geräten in den USA. Diese Entwicklung erschwert die Eindämmung der Angriffe, die kürzlich mit einem Rekord von fast 30 Billionen Bits pro Sekunde neue Maßstäbe setzten. Das Aisuru-Botnetz hat sich seit seinem Auftauchen vor […]

BreachForums von FBI beschlagnahmt: Auswirkungen auf LAPSUS$-Datenlecks

WASHINGTON / PARIS / LONDON (IT BOLTWISE) – Die Beschlagnahmung von BreachForums durch das FBI und französische Behörden markiert einen bedeutenden Schlag gegen die Cyberkriminalität. Gleichzeitig droht die Hackergruppe Scattered LAPSUS$ mit der Veröffentlichung von Daten aus Salesforce- und Salesloft-Lecks, sollten die betroffenen Unternehmen nicht zahlen. Die jüngste Beschlagnahmung der BreachForums-Plattform durch US-amerikanische und französische […]

Nordkoreanische Hacker greifen Google-Konten an: Neue Bedrohungen für die Krypto-Industrie

LONDON (IT BOLTWISE) – Die Bedrohung durch staatlich unterstützte Hacker nimmt zu, wie der jüngste Angriff auf das Google-Konto von Binance-Mitbegründer Changpeng Zhao zeigt. Diese Angriffe, die oft von der berüchtigten nordkoreanischen Lazarus-Gruppe ausgehen, zielen auf die Krypto-Industrie ab und könnten erhebliche Sicherheitslücken offenbaren. Experten warnen vor einer Zunahme solcher Angriffe, die nicht nur Unternehmen, […]

Microsoft warnt vor ‘Payroll Pirates’: Gezielte Angriffe auf HR-SaaS-Konten

SEATTLE / LONDON (IT BOLTWISE) – Microsoft hat eine neue Bedrohung durch die Hackergruppe Storm-2657 identifiziert, die gezielt HR-SaaS-Konten in den USA angreift. Diese Angriffe zielen darauf ab, Gehaltszahlungen auf von Angreifern kontrollierte Konten umzuleiten. Besonders betroffen sind Mitarbeiter im Hochschulsektor, die durch raffinierte Phishing-Taktiken ins Visier genommen werden. Microsoft hat eine alarmierende Warnung vor […]

Stealit-Malware nutzt Node.js SEA für Angriffe

LONDON (IT BOLTWISE) – Eine neue Malware-Kampagne namens Stealit nutzt die Single Executable Application (SEA) Funktion von Node.js, um schädliche Software zu verbreiten. Die Malware wird über gefälschte Installationsprogramme für Spiele und VPNs verbreitet und zielt auf Windows- und Android-Systeme ab. Die kürzlich entdeckte Malware-Kampagne Stealit nutzt die Single Executable Application (SEA) Funktion von Node.js, […]

Fortra enthüllt Details zur Ausnutzung von CVE-2025-10035

LONDON (IT BOLTWISE) – Fortra hat die Ergebnisse seiner Untersuchung zu CVE-2025-10035 veröffentlicht, einer kritischen Sicherheitslücke in GoAnywhere Managed File Transfer, die seit dem 11. September 2025 aktiv ausgenutzt wird. Die Sicherheitslücke betrifft Kunden, deren Admin-Konsole öffentlich zugänglich ist, und wurde von der Bedrohungsgruppe Storm-1175 genutzt, um Medusa-Ransomware zu verbreiten. Fortra hat kürzlich die Ergebnisse […]

Die Zukunft der Sicherheitsoperationen: KI-gestützte SOCs im Jahr 2026

LONDON (IT BOLTWISE) – Die Sicherheitsoperationen der Zukunft werden von KI-gestützten Plattformen dominiert, die die Art und Weise, wie Bedrohungen erkannt und darauf reagiert wird, revolutionieren. Während die Einführung dieser Technologien noch in den Kinderschuhen steckt, ist der Trend unaufhaltsam. Unternehmen müssen sich nun fragen, welche Art von KI in ihrem Sicherheits-Stack Platz finden sollte. […]

Neue Phishing-Kampagne nutzt npm-Pakete zur Credential-Abfrage

LONDON (IT BOLTWISE) – Eine neue Phishing-Kampagne hat 175 bösartige npm-Pakete genutzt, um Anmeldedaten von über 135 Unternehmen weltweit zu stehlen. Diese Pakete wurden 26.000 Mal heruntergeladen und dienen als Infrastruktur für die Kampagne Beamglea. Eine kürzlich entdeckte Phishing-Kampagne nutzt 175 bösartige npm-Pakete, um Anmeldedaten von Unternehmen weltweit zu stehlen. Diese Pakete wurden insgesamt 26.000 […]

Universitäten im Visier: Cyberangriffe auf Gehaltsabrechnungen

LONDON (IT BOLTWISE) – Eine neue Welle von Cyberangriffen hat Universitäten in den USA ins Visier genommen. Die Angreifer, bekannt als Storm-2657, nutzen schwache Authentifizierungsmechanismen aus, um Gehaltszahlungen umzuleiten. Microsoft hat die betroffenen Institutionen gewarnt und Empfehlungen zur Verbesserung der Sicherheit gegeben. In den letzten Monaten hat eine Serie von Cyberangriffen auf Universitäten in den […]

Sicherheitslücke in Gladinet und TrioFox: Von LFI zu RCE

LONDON (IT BOLTWISE) – Eine schwerwiegende Sicherheitslücke in den Gladinet CentreStack und TrioFox Produkten wird derzeit aktiv ausgenutzt. Die Schwachstelle ermöglicht es Angreifern, auf Systemdateien zuzugreifen und potenziell schädlichen Code auszuführen. Sicherheitsforscher raten dringend zu Vorsichtsmaßnahmen, bis ein Patch verfügbar ist. Die jüngste Entdeckung einer Sicherheitslücke in den Gladinet CentreStack und TrioFox Produkten hat in […]

Die Obama-Ära und die Wurzeln von DOGE: Ein Blick auf technologische Hoffnungen

WASHINGTON / LONDON (IT BOLTWISE) – Die 7. jährliche Kongress-Hackathon-Veranstaltung in Washington D.C. brachte zahlreiche Technologen und Regierungsvertreter zusammen, um den Einsatz von KI-Tools in der Verwaltung zu diskutieren. Doch die Stimmung war getrübt durch die politischen Spannungen und die Enttäuschungen über die bisherigen technologischen Reformen. Die 7. jährliche Kongress-Hackathon-Veranstaltung in Washington D.C. war ein […]

Stellenangebote

Software Developer AI (w/m/d) Backend-Entwicklung

Senior-Spezialist (d/m/w) – Schwerpunkt KI-Plattform

Duales Studium BWL - Spezialisierung Artificial Intelligence (B.A.) am Campus oder virtuell

#Sophos

#Sophos