Neue Bedrohungen durch KI-gestützte Angriffe und Sicherheitslücken

LONDON (IT BOLTWISE) – Die jüngsten Entwicklungen im Bereich der Cybersicherheit zeigen eine besorgniserregende Zunahme von KI-gestützten Angriffen und Sicherheitslücken. Unternehmen stehen vor der Herausforderung, ihre Systeme gegen immer raffiniertere Bedrohungen zu schützen, während gleichzeitig neue Technologien wie das Internet der Dinge und Cloud-Computing die Angriffsfläche vergrößern. In der heutigen digitalen Welt sind Bedrohungen allgegenwärtig, […]

Cyberangriffe und Sicherheitslücken: Eine umfassende Analyse der aktuellen Bedrohungslage

LONDON (IT BOLTWISE) – Die Cyberwelt steht nie still. Jede Woche bringt neue Bedrohungen und Schwachstellen, die IT-Teams vor große Herausforderungen stellen. Besonders im Fokus steht der Sicherheitsvorfall bei Salesloft und Drift, bei dem Angreifer OAuth-Token stahlen und auf Salesforce-Daten zugriffen. Diese Ereignisse verdeutlichen die Fragilität von Integrationen in Unternehmenssystemen. Die Cyberwelt ist in ständiger […]

Cyberangriffe und Sicherheitslücken: Eine umfassende Analyse

LONDON (IT BOLTWISE) – In einer Welt, in der Cyberangriffe immer raffinierter werden, stehen Unternehmen und Regierungen vor enormen Herausforderungen. Von einem vereitelten Banküberfall in Brasilien bis hin zu neuen Bedrohungen durch russische Hackergruppen zeigt sich, dass die digitale Sicherheit ständig auf dem Prüfstand steht. In der heutigen digitalen Landschaft sind Cyberangriffe allgegenwärtig und stellen […]

FBI warnt vor russischen Cyberangriffen auf ungepatchte Cisco-Geräte

LONDON (IT BOLTWISE) – Die Bedrohung durch staatlich unterstützte Cyberangriffe nimmt weiter zu, insbesondere durch russische Hackergruppen, die ungepatchte Sicherheitslücken in Netzwerkgeräten ausnutzen. Die jüngsten Warnungen der US-amerikanischen Bundesbehörde FBI verdeutlichen die anhaltende Bedrohung durch russische Cyberangriffe, die sich auf ungepatchte Cisco-Geräte konzentrieren. Eine Gruppe, die als Static Tundra bekannt ist, nutzt eine sieben Jahre […]

Pwnie Awards: Auszeichnungen für herausragende IT-Sicherheitsforschung

LAS VEGAS / LONDON (IT BOLTWISE) – Die Def Con, eine der weltweit renommiertesten Hackerkonferenzen, hat erneut die Pwnie Awards verliehen, die als die Oscars der IT-Sicherheit gelten. Diese Auszeichnungen würdigen herausragende Leistungen in der Sicherheitsforschung und decken ein breites Spektrum an Kategorien ab, von Krypto-Bugs bis hin zu innovativen Sicherheitslösungen. Die diesjährigen Pwnie Awards […]

Cyberangriffe: Neue Schwachstellen und Bedrohungen im Fokus

LONDON (IT BOLTWISE) – Die Welt der Cybersicherheit steht nie still, und die jüngsten Entwicklungen zeigen, dass Unternehmen wachsam bleiben müssen. Angreifer nutzen neue Schwachstellen in weit verbreiteter Software aus und entwickeln raffinierte Methoden, um Sicherheitsmaßnahmen zu umgehen. In der vergangenen Woche wurden mehrere kritische Sicherheitslücken in populären Softwarelösungen entdeckt, die von Cyberkriminellen aktiv ausgenutzt […]

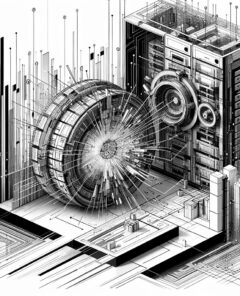

Sicherheitslücken in CyberArk und HashiCorp: Gefahr für Unternehmensgeheimnisse

LONDON (IT BOLTWISE) – In der Welt der Cybersicherheit sind neue Schwachstellen aufgetaucht, die die Sicherheit von Unternehmensgeheimnissen bedrohen. Forscher haben kritische Sicherheitslücken in den sicheren Unternehmensspeichern von CyberArk und HashiCorp entdeckt, die es Angreifern ermöglichen könnten, ohne gültige Anmeldedaten auf sensible Daten zuzugreifen. Die Cybersicherheitsforschung hat kürzlich eine Reihe von Schwachstellen in den Unternehmensspeichern […]

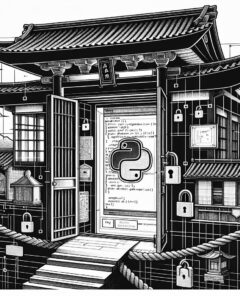

Sicherheitsstrategien gegen Python-Supply-Chain-Angriffe

LONDON (IT BOLTWISE) – In der modernen Softwareentwicklung ist Python allgegenwärtig. Von maschinellen Lernmodellen bis hin zu Produktions-Microservices hängt der Erfolg vieler Unternehmen von Python-Paketen ab, die sie nicht selbst geschrieben haben. Doch im Jahr 2025 birgt dieses Vertrauen ein erhebliches Risiko. Python ist in der heutigen Softwarelandschaft allgegenwärtig. Von maschinellen Lernmodellen bis hin zu […]

Sicherheitslücken in Geheimnisverwaltungstools von CyberArk und HashiCorp entdeckt

TEL AVIV / LONDON (IT BOLTWISE) – Ein israelisches Startup hat schwerwiegende Sicherheitslücken in den Geheimnisverwaltungstools von CyberArk und HashiCorp aufgedeckt, die potenziell die Sicherheit von Fortune-500-Unternehmen gefährden könnten. In der Welt der Unternehmenssicherheit sind Geheimnisverwaltungstools wie CyberArk’s Conjur und HashiCorp’s Vault von entscheidender Bedeutung. Diese Plattformen schützen sensible Daten und Zugriffsrechte, die für den […]

Chinesische Hackergruppe Storm-2603 nutzt SharePoint-Schwachstellen für globale Angriffe

LONDON (IT BOLTWISE) – Eine neue Bedrohung aus China hat die globale Cybersicherheitslandschaft erschüttert: Die Hackergruppe Storm-2603 nutzt Schwachstellen in Microsofts SharePoint-Servern, um weltweit Ransomware-Angriffe durchzuführen. In der Welt der Cyberbedrohungen hat sich mit Storm-2603 eine neue, hochentwickelte Akteurin etabliert. Diese in China ansässige Gruppe hat sich auf die Ausnutzung von Schwachstellen in Microsofts On-Premises-SharePoint-Servern […]

iOS 18.6: Sicherheitsupdate für iPhones dringend empfohlen

LONDON (IT BOLTWISE) – Apple hat das iOS 18.6 Update veröffentlicht, das eine Vielzahl von Sicherheitslücken schließt und iPhone-Nutzern dringend empfohlen wird, ihre Geräte umgehend zu aktualisieren. Apple hat kürzlich das iOS 18.6 Update veröffentlicht, das eine Vielzahl von Sicherheitslücken schließt und iPhone-Nutzern dringend empfohlen wird, ihre Geräte umgehend zu aktualisieren. Dieses Update enthält 29 […]

Kritische Sicherheitslücken: CISA warnt vor aktiver Ausnutzung

WASHINGTON / LONDON (IT BOLTWISE) – Die US-amerikanische Cybersecurity and Infrastructure Security Agency (CISA) hat kürzlich vier schwerwiegende Sicherheitslücken in ihren Katalog bekannter ausgenutzter Schwachstellen aufgenommen. Diese Entscheidung basiert auf der aktiven Ausnutzung dieser Schwachstellen in der Praxis. Die Cybersecurity and Infrastructure Security Agency (CISA) der USA hat vier kritische Sicherheitslücken in ihren Katalog der […]

Cyberangriffe: Neue Bedrohungen und Sicherheitsstrategien

LONDON (IT BOLTWISE) – Die Welt der Cybersecurity ist in ständiger Bewegung, und die jüngsten Ereignisse zeigen, dass Bedrohungen immer raffinierter werden. Von massiven DDoS-Angriffen bis hin zu ausgeklügelten Methoden zur Umgehung von Multi-Faktor-Authentifizierung (MFA) stehen Unternehmen vor neuen Herausforderungen. Die jüngsten Entwicklungen in der Cybersecurity-Landschaft verdeutlichen die zunehmende Komplexität und Raffinesse von Bedrohungen. Ein […]

Verborgene Bedrohungen: Wie Angreifer unbemerkt zuschlagen

LONDON (IT BOLTWISE) – In der digitalen Welt von heute sind die größten Sicherheitsprobleme oft diejenigen, die unbemerkt bleiben. Angreifer haben gelernt, sich zu tarnen und in den Hintergrund zu treten, was es schwierig macht, Bedrohungen zu erkennen, bevor sie Schaden anrichten. Diese Woche werfen wir einen Blick auf einige der subtilsten und dennoch gefährlichsten […]

CISA warnt vor Schwachstellen in industriellen Steuerungssystemen

WASHINGTON / LONDON (IT BOLTWISE) – Die US-amerikanische Cybersecurity and Infrastructure Security Agency (CISA) hat kürzlich sieben neue Warnungen zu Schwachstellen in industriellen Steuerungssystemen veröffentlicht. Diese betreffen kritische Infrastrukturen in den Bereichen Energie, Kommunikation, Notfallmaßnahmen und Fertigung. Die jüngsten Warnungen der CISA verdeutlichen die zunehmende Bedrohung durch Cyberangriffe auf industrielle Steuerungssysteme, die das Rückgrat moderner […]

Kritische Sicherheitslücken in Acronis Cyber Protect geschlossen

LONDON (IT BOLTWISE) – Acronis hat kürzlich mehrere kritische Sicherheitslücken in seiner umfassenden Backup- und Sicherheitssoftware Cyber Protect geschlossen. Diese Schwachstellen, die sowohl Linux- als auch Windows-Systeme betrafen, wurden durch ein Software-Update behoben, das die Sicherheit der Benutzer erheblich verbessert. In der heutigen digitalen Welt ist die Sicherheit von Daten und Systemen von entscheidender Bedeutung. […]

Chinesische Hacker nutzen Schwachstellen in Ivanti-Software für globale Angriffe

MÜNCHEN (IT BOLTWISE) – In einer alarmierenden Entwicklung haben chinesische Hacker kürzlich entdeckte Sicherheitslücken in der Ivanti Endpoint Manager Mobile (EPMM) Software ausgenutzt, um Unternehmen weltweit anzugreifen. Chinesische Hackergruppen haben erneut ihre Fähigkeiten unter Beweis gestellt, indem sie kürzlich entdeckte Schwachstellen in der Ivanti Endpoint Manager Mobile (EPMM) Software ausnutzten. Diese Sicherheitslücken, die als CVE-2025-4427 […]

Russische Hacker nutzen Schwachstellen zur Spionage in der Ukraine

MÜNCHEN (IT BOLTWISE) – Russische Cyber-Akteure, die mit der GRU in Verbindung stehen, haben seit 2022 eine staatlich geförderte Kampagne gestartet, die sich gegen westliche Logistikunternehmen und Technologieunternehmen richtet. Diese Aktivitäten werden der Gruppe APT28 zugeschrieben, die auch als Fancy Bear bekannt ist. Russische Cyber-Bedrohungsakteure, die mit der GRU in Verbindung stehen, haben seit 2022 […]

OX Security stärkt Sicherheitsplattform mit 60 Millionen Dollar

MÜNCHEN (IT BOLTWISE) – OX Appsec Security Ltd., ein aufstrebendes Unternehmen im Bereich der Anwendungssicherheit, hat kürzlich eine Finanzierungsrunde in Höhe von 60 Millionen US-Dollar abgeschlossen, um seine Technologie weiterzuentwickeln. OX Appsec Security Ltd., ein Startup, das Entwicklern hilft, die dringendsten Schwachstellen in ihrem Code zu identifizieren, hat kürzlich eine Finanzierungsrunde in Höhe von 60 […]

Cyberangriffe und Sicherheitslücken: Ein Überblick über die jüngsten Bedrohungen

MÜNCHEN (IT BOLTWISE) – In einer zunehmend vernetzten Welt werden Cyberangriffe immer häufiger und komplexer. Die jüngsten Entwicklungen zeigen, dass sowohl Unternehmen als auch Einzelpersonen wachsam bleiben müssen, um ihre digitalen Informationen zu schützen. Die Bedrohung durch Cyberangriffe nimmt in der heutigen digitalen Welt stetig zu. Jüngste Berichte zeigen, dass Hacker immer raffiniertere Methoden entwickeln, […]

Cyberangriffe: Schwachstellen und neue Bedrohungen im Fokus

MÜNCHEN (IT BOLTWISE) – In der heutigen digitalen Welt sind ungesicherte Systeme und schwache Passwörter Einfallstore für Cyberangriffe. Die Bedrohungen reichen von einfachen Social-Engineering-Tricks bis hin zu komplexen Angriffen auf die Lieferkette. In der sich ständig weiterentwickelnden Welt der Cybersicherheit sind es oft die unscheinbaren Schwachstellen, die zu großen Sicherheitsverletzungen führen. Ein aktuelles Beispiel ist […]

Microsoft würdigt Hacker für Aufdeckung von Windows-Schwachstellen

MÜNCHEN (IT BOLTWISE) – Microsoft hat kürzlich einen Hacker gewürdigt, der unter dem Pseudonym EncryptHub bekannt ist, für die Entdeckung und Meldung von zwei Sicherheitslücken in Windows. Diese Anerkennung wirft ein Licht auf die komplexe Welt der Cyberkriminalität, in der Einzelpersonen zwischen legalen und illegalen Aktivitäten balancieren. Microsoft hat kürzlich einen Hacker gewürdigt, der unter […]

Apple schließt zahlreiche Sicherheitslücken in iOS 18.4 und macOS 15.4

CUPERTINO / MÜNCHEN (IT BOLTWISE) – Apple hat mit den neuesten Updates für iOS 18.4 und macOS 15.4 eine Vielzahl von Sicherheitslücken geschlossen. Diese Aktualisierungen betreffen nicht nur die neuesten Betriebssystemversionen, sondern auch ältere Systeme, die weiterhin unterstützt werden. Apple hat kürzlich umfassende Sicherheitsupdates für seine Betriebssysteme iOS 18.4 und macOS 15.4 veröffentlicht. Diese Updates […]

Cyberangriffe und Sicherheitslücken: Ein Blick hinter die Kulissen

MÜNCHEN (IT BOLTWISE) – Jede Woche gibt es neue Sicherheitslücken und Cyberangriffe, die Unternehmen und Privatpersonen gleichermaßen bedrohen. Von fehlerhaften Konfigurationen bis hin zu wiederauflebenden Malware-Bedrohungen – die Cyberwelt bleibt in ständiger Bewegung. In der digitalen Welt von heute sind Sicherheitslücken und Cyberangriffe allgegenwärtig. Jede Woche werden neue Schwachstellen entdeckt, die von böswilligen Akteuren ausgenutzt […]

Stellenangebote

AI Architect (gn)

AI Product Manager (m/w/d)

Full-Stack Developer– Automatisierung & KI (m/w/d) im Home Office

#Sophos

#Sophos