ATLANTA / LONDON (IT BOLTWISE) – Forscher der Georgia Institute of Technology und der Purdue University haben eine neue Angriffsmethode namens WireTap entwickelt, die die Sicherheitsgarantien von Intels Software Guard Extensions (SGX) auf DDR4-Systemen untergräbt. Diese Methode ermöglicht es Angreifern, sensible Daten passiv zu entschlüsseln und die Integrität von Transaktionen in SGX-gestützten Blockchain-Implementierungen zu gefährden.

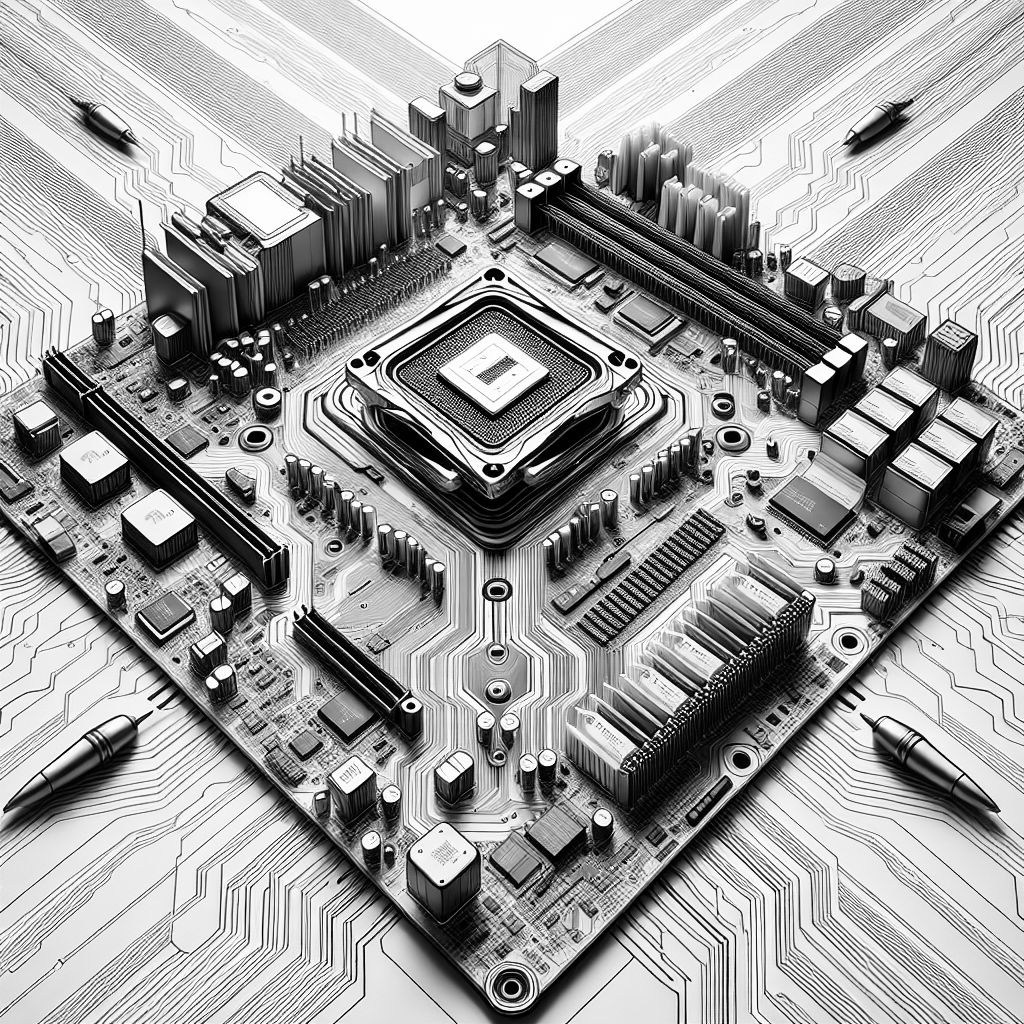

Die jüngsten Forschungsergebnisse von Wissenschaftlern der Georgia Institute of Technology und der Purdue University werfen ein neues Licht auf die Sicherheitslücken von Intels Software Guard Extensions (SGX). Diese Technologie, die eigentlich dazu gedacht ist, Anwendungen in einer Trusted Execution Environment (TEE) auszuführen, kann durch die neu entwickelte WireTap-Methode umgangen werden. Diese Methode nutzt einen Interposer, der zwischen CPU und Speicher installiert wird, um den Datenverkehr zu überwachen und sensible Informationen zu extrahieren.

SGX wurde entwickelt, um vertrauenswürdigen Code und Ressourcen innerhalb sogenannter Enklaven zu isolieren, sodass Angreifer weder den Speicher noch den CPU-Zustand einsehen können. Dies soll sicherstellen, dass Daten vertraulich bleiben, selbst wenn das zugrunde liegende Betriebssystem manipuliert oder anderweitig kompromittiert wurde. Doch die WireTap-Methode zeigt, dass diese Sicherheitsmaßnahmen nicht unüberwindbar sind.

Die Forscher erklären, dass ihr Interposer-Gerät es ermöglicht, den gesamten Speicherverkehr eines Computers kostengünstig und mit einfachen elektrischen Werkzeugen zu inspizieren. Durch die Ausnutzung der deterministischen Verschlüsselung von Intel können Angreifer einen vollständigen Schlüsselwiederherstellungsangriff gegen Intels Quoting Enclave (QE) durchführen. Dies ermöglicht es, einen ECDSA-Signaturschlüssel zu extrahieren, der verwendet werden kann, um beliebige SGX-Enklavenberichte zu signieren.

Intel hat auf die Entdeckung reagiert und erklärt, dass der Exploit außerhalb des Bedrohungsmodells liegt, da er einen physischen Angreifer voraussetzt, der direkten Zugriff auf die Hardware hat. Ohne einen Patch empfiehlt Intel, Server in sicheren physischen Umgebungen zu betreiben und Cloud-Anbieter zu nutzen, die unabhängige physische Sicherheit bieten. Diese Angriffe liegen außerhalb des Schutzumfangs der Advanced Encryption Standard-XEX-basierten Tweaked Codebook Mode mit Ciphertext Stealing (AES-XTS) basierten Speicher-Verschlüsselung.

- Die besten Bücher rund um KI & Robotik!

- Die besten KI-News kostenlos per eMail erhalten!

- Zur Startseite von IT BOLTWISE® für aktuelle KI-News!

- IT BOLTWISE® kostenlos auf Patreon unterstützen!

- Aktuelle KI-Jobs auf StepStone finden und bewerben!

Stellenangebote

Duales Studium Informatik/Künstliche Intelligenz (B.Sc.), Campusmodell Sindelfingen/Stuttgart 2026 (w/m/d)

Student*in für Abschlussarbeit für die Entwicklung eines KI-gestützten Tools zur Generierung von Interieurdesigns

AI Engineer (w/m/d)

Duales Studium BWL - Spezialisierung Artificial Intelligence (B.A.) am Campus oder virtuell

- Künstliche Intelligenz: Dem Menschen überlegen – wie KI uns rettet und bedroht | Der Neurowissenschaftler, Psychiater und SPIEGEL-Bestsellerautor von »Digitale Demenz«

Du hast einen wertvollen Beitrag oder Kommentar zum Artikel "Neue Angriffsmethode WireTap enthüllt Schwachstellen in Intel SGX" für unsere Leser?

#Sophos

#Sophos

Es werden alle Kommentare moderiert!

Für eine offene Diskussion behalten wir uns vor, jeden Kommentar zu löschen, der nicht direkt auf das Thema abzielt oder nur den Zweck hat, Leser oder Autoren herabzuwürdigen.

Wir möchten, dass respektvoll miteinander kommuniziert wird, so als ob die Diskussion mit real anwesenden Personen geführt wird. Dies machen wir für den Großteil unserer Leser, der sachlich und konstruktiv über ein Thema sprechen möchte.

Du willst nichts verpassen?

Du möchtest über ähnliche News und Beiträge wie "Neue Angriffsmethode WireTap enthüllt Schwachstellen in Intel SGX" informiert werden? Neben der E-Mail-Benachrichtigung habt ihr auch die Möglichkeit, den Feed dieses Beitrags zu abonnieren. Wer natürlich alles lesen möchte, der sollte den RSS-Hauptfeed oder IT BOLTWISE® bei Google News wie auch bei Bing News abonnieren.

Nutze die Google-Suchmaschine für eine weitere Themenrecherche: »Neue Angriffsmethode WireTap enthüllt Schwachstellen in Intel SGX« bei Google Deutschland suchen, bei Bing oder Google News!