MÜNCHEN (IT BOLTWISE) – In der heutigen digitalen Welt, in der Cyberangriffe immer raffinierter werden, ist die Sicherheit von Industrial Control Systems (ICS) und Operational Technology (OT) von entscheidender Bedeutung. Diese Systeme, die das Rückgrat unserer kritischen Infrastruktur bilden, benötigen maßgeschneiderte Sicherheitsstrategien, um den einzigartigen Herausforderungen und Risiken gerecht zu werden, die sie von traditionellen IT-Systemen unterscheiden.

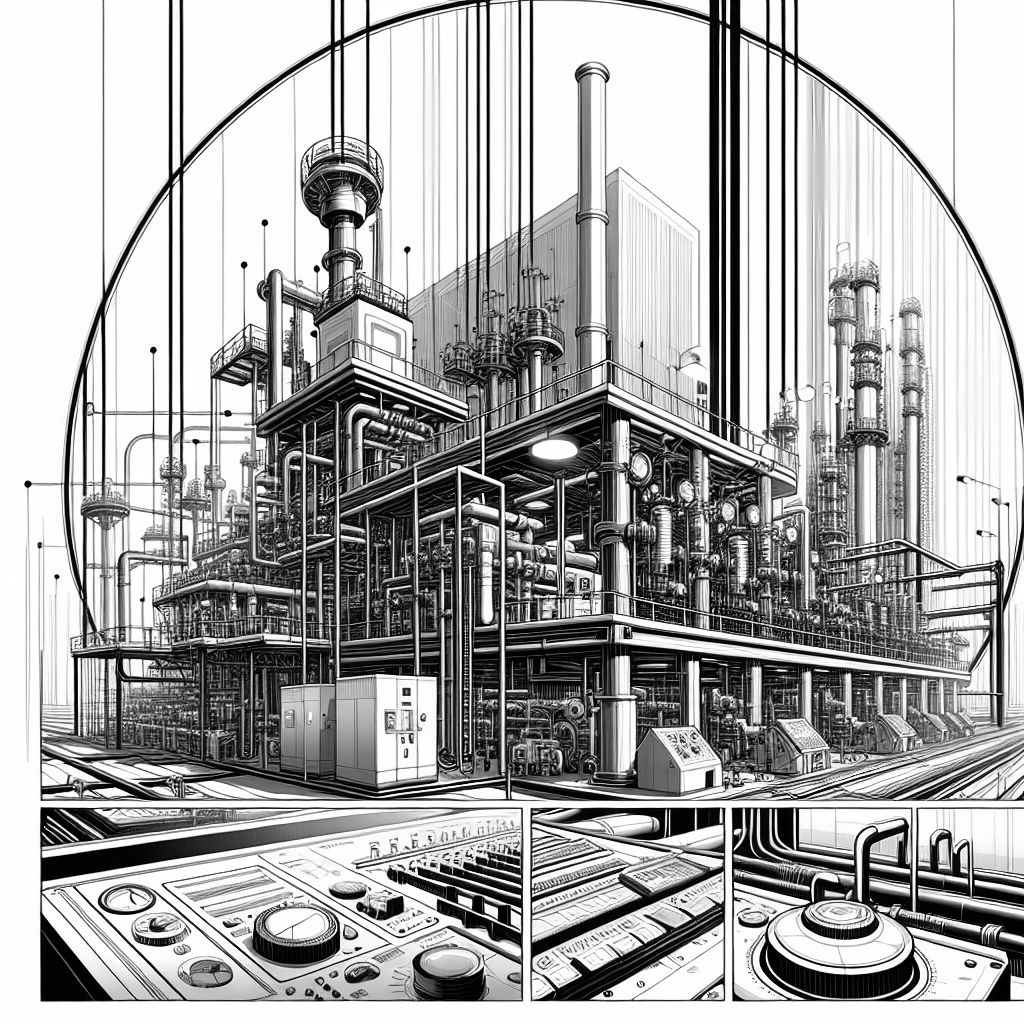

Die zunehmende Digitalisierung und Vernetzung von Industrial Control Systems (ICS) und Operational Technology (OT) hat die Angriffsfläche für Cyberbedrohungen erheblich erweitert. Diese Systeme, die für die Steuerung von kritischen Infrastrukturen wie Stromnetzen, Öl- und Gasverarbeitung, Schwerindustrie und Wasserversorgung verantwortlich sind, erfordern spezifische Sicherheitsmaßnahmen, die über die herkömmlichen IT-Sicherheitsansätze hinausgehen. Die Risiken, die mit der Anwendung von IT-Sicherheitsstrategien auf ICS/OT-Systeme verbunden sind, sind hoch, da diese Systeme nicht nur Daten, sondern auch physische Prozesse steuern.

Die Bedrohungslage für ICS/OT-Umgebungen hat sich in den letzten Jahren dramatisch verändert. Angriffe wie TRISIS, CRASHOVERRIDE und Pipedream zeigen, dass Cyberkriminelle zunehmend auf die Zerstörung physischer Anlagen abzielen. Diese Angriffe werden oft von staatlich unterstützten Gruppen orchestriert, die nicht nur finanzielle Gewinne, sondern auch massive Störungen und sogar Kriegshandlungen anstreben. Die steigende Zahl von Ransomware-Angriffen, die speziell auf ICS/OT-Systeme abzielen, unterstreicht die Notwendigkeit, spezifische Sicherheitskontrollen zu implementieren.

Eine aktuelle Umfrage des SANS-Instituts zeigt, dass nur 31 % der befragten Organisationen über ein Security Operations Center (SOC) verfügen, das speziell auf ICS/OT ausgerichtet ist. Dies ist ein alarmierender Befund, da ein solches SOC entscheidend für die effektive Reaktion auf Vorfälle und die kontinuierliche Überwachung der Systeme ist. Die Implementierung von ICS/OT-spezifischen Bedrohungserkennungs- und Sichtbarkeitskontrollen ist unerlässlich, um die kritischen Infrastrukturen zu schützen, die unsere moderne Lebensweise unterstützen.

Die Verteilung der Sicherheitsbudgets in ICS/OT-Organisationen weist oft ein riskantes Ungleichgewicht auf. In der Vergangenheit wurden Sicherheitsmittel fast ausschließlich für IT-Technologien und -Netzwerke bereitgestellt, da die Bedrohungen hauptsächlich aus traditionellen Angriffsvektoren stammten. Doch die zunehmende Vernetzung hat das Bedrohungsbild verändert. Daten zeigen, dass 46 % der Angriffe auf ICS/OT-Umgebungen von kompromittierten IT-Netzwerken ausgehen, die Bedrohungen in die ICS/OT-Systeme einschleusen.

Die Implementierung von IT-zentrierten Sicherheitskontrollen in ICS/OT-Umgebungen kann ein falsches Sicherheitsgefühl vermitteln und die Betriebssicherheit gefährden. Es ist entscheidend, die SANS Five ICS Cybersecurity Critical Controls zu berücksichtigen, die eine flexible Anpassung an das Risikomodell einer Organisation ermöglichen. Diese Kontrollen bieten nicht nur sicherheitsrelevante Vorteile, sondern tragen auch zur Betriebssicherheit und zur Einhaltung von Vorschriften bei.

Die strategische Neuausrichtung der Sicherheitsmaßnahmen in ICS/OT-Umgebungen ist unerlässlich, um die kritischen Funktionen zu schützen, die das Rückgrat der Unternehmen bilden. Durch die Ausrichtung der Sicherheitsausgaben auf die betrieblichen Technologien können Organisationen sicherer und effizienter in der heutigen Bedrohungslandschaft agieren. Führungskräfte und Analysten im Bereich der kritischen Infrastruktur sollten die SANS Five ICS Cybersecurity Critical Controls umsetzen, um ihre Systeme zu schützen.

- Die besten Bücher rund um KI & Robotik!

- Die besten KI-News kostenlos per eMail erhalten!

- Zur Startseite von IT BOLTWISE® für aktuelle KI-News!

- IT BOLTWISE® kostenlos auf Patreon unterstützen!

- Aktuelle KI-Jobs auf StepStone finden und bewerben!

Stellenangebote

Koordinator:in für KI und Digitales (m/w/d)

Senior Softwareentwickler KI & Automatisierung (m/w/d)

Duales Studium BWL - Spezialisierung Artificial Intelligence (B.A.) am Campus oder virtuell

AI Product Owner (w/m/d)

- Künstliche Intelligenz: Dem Menschen überlegen – wie KI uns rettet und bedroht | Der Neurowissenschaftler, Psychiater und SPIEGEL-Bestsellerautor von »Digitale Demenz«

Du hast einen wertvollen Beitrag oder Kommentar zum Artikel "Spezifische Sicherheitsstrategien für ICS/OT: Ein Muss für die kritische Infrastruktur" für unsere Leser?

#Sophos

#Sophos

Es werden alle Kommentare moderiert!

Für eine offene Diskussion behalten wir uns vor, jeden Kommentar zu löschen, der nicht direkt auf das Thema abzielt oder nur den Zweck hat, Leser oder Autoren herabzuwürdigen.

Wir möchten, dass respektvoll miteinander kommuniziert wird, so als ob die Diskussion mit real anwesenden Personen geführt wird. Dies machen wir für den Großteil unserer Leser, der sachlich und konstruktiv über ein Thema sprechen möchte.

Du willst nichts verpassen?

Du möchtest über ähnliche News und Beiträge wie "Spezifische Sicherheitsstrategien für ICS/OT: Ein Muss für die kritische Infrastruktur" informiert werden? Neben der E-Mail-Benachrichtigung habt ihr auch die Möglichkeit, den Feed dieses Beitrags zu abonnieren. Wer natürlich alles lesen möchte, der sollte den RSS-Hauptfeed oder IT BOLTWISE® bei Google News wie auch bei Bing News abonnieren.

Nutze die Google-Suchmaschine für eine weitere Themenrecherche: »Spezifische Sicherheitsstrategien für ICS/OT: Ein Muss für die kritische Infrastruktur« bei Google Deutschland suchen, bei Bing oder Google News!