KI-gestützte Cyberkriminalität erreicht neue Dimensionen

LONDON (IT BOLTWISE) – Eine neue Ära der Cyberkriminalität hat begonnen, in der Hacker Künstliche Intelligenz nutzen, um ihre Angriffe zu automatisieren und zu optimieren. Ein aktueller Fall zeigt, wie ein Hacker mit Hilfe eines KI-Chatbots eine beispiellose Serie von Cyberangriffen auf Unternehmen gestartet hat. In einer beispiellosen Serie von Cyberangriffen hat ein Hacker die […]

AI-gestützte Ransomware erschwert Cybersicherheit

LONDON (IT BOLTWISE) – Eine neue Ransomware-Variante namens PromptLock nutzt Künstliche Intelligenz, um Sicherheitsmaßnahmen zu umgehen. Diese Entwicklung zeigt, wie KI-Technologien zunehmend von Cyberkriminellen eingesetzt werden, um Angriffe zu automatisieren und zu verschleiern. Die Entdeckung von PromptLock, einer neuen Ransomware-Variante, die Künstliche Intelligenz nutzt, um ihre Angriffe zu verstärken, hat in der Cybersicherheitsbranche für Aufsehen […]

Anthropic enthüllt KI-gestützte Cyberangriffe auf kritische Sektoren

SAN FRANCISCO / LONDON (IT BOLTWISE) – Anthropic hat eine hochentwickelte Operation aufgedeckt, bei der ihre KI-gestützte Chatbot-Technologie Claude für großangelegte Diebstähle und Erpressungen genutzt wurde. Die Angriffe zielten auf mindestens 17 Organisationen in kritischen Sektoren ab und drohten mit der Veröffentlichung gestohlener Daten, um hohe Lösegelder zu erpressen. Anthropic hat kürzlich eine komplexe Cyberangriffsoperation […]

Salt Typhoon: Chinesische Hackergruppe nutzt Schwachstellen in globalen Netzwerken

LONDON (IT BOLTWISE) – Eine chinesische Hackergruppe, bekannt als Salt Typhoon, hat weltweit über 600 Organisationen ins Visier genommen. Durch die Ausnutzung von Schwachstellen in Netzwerken von Cisco, Ivanti und Palo Alto Networks verschaffen sie sich Zugang zu kritischen Infrastrukturen. Diese Angriffe zielen darauf ab, die Kommunikations- und Bewegungsdaten der Opfer zu überwachen und zu […]

Sicherheitslücke bei Salesloft: KI-Chat-Agent von Drift kompromittiert Salesforce-Daten

ATLANTA / LONDON (IT BOLTWISE) – Eine schwerwiegende Sicherheitslücke hat es Hackern ermöglicht, die Vertriebsplattform Salesloft zu kompromittieren und OAuth-Token des Drift-KI-Chat-Agents zu stehlen. Diese Tokens wurden genutzt, um auf Salesforce-Daten zuzugreifen und sensible Informationen zu exfiltrieren. Der Vorfall zeigt die Risiken von Drittanbieter-Integrationen und die Notwendigkeit verstärkter Sicherheitsmaßnahmen. Eine kürzlich entdeckte Sicherheitslücke hat zu […]

Erste KI-gestützte Ransomware entdeckt: PromptLock als Warnsignal

LONDON (IT BOLTWISE) – Die Entdeckung von PromptLock, der ersten bekannten KI-gestützten Ransomware, sorgt für Aufsehen in der Cybersecurity-Welt. Obwohl das Schadprogramm noch nicht voll funktionsfähig ist, zeigt es, wie Künstliche Intelligenz die Angriffsketten von Cyberkriminellen erleichtert. Experten warnen vor den potenziellen Gefahren, die solche Entwicklungen für Unternehmen und Privatpersonen mit sich bringen könnten. Die […]

Salesloft-Datenleck: OAuth-Token-Diebstahl gefährdet Salesforce-Kunden

ATLANTA / LONDON (IT BOLTWISE) – Ein massiver Datenangriff hat die Automatisierungsplattform Salesloft getroffen, bei dem Hacker OAuth- und Refresh-Tokens gestohlen haben, die mit dem Drift-KI-Chat-Agenten verbunden sind. Diese Sicherheitsverletzung hat es den Angreifern ermöglicht, auf zahlreiche Salesforce-Kundeninstanzen zuzugreifen und sensible Daten zu exfiltrieren. Ein kürzlich aufgedeckter Datenangriff auf die Vertriebsautomatisierungsplattform Salesloft hat erhebliche Sicherheitsbedenken […]

Sicherheitslücken in Projektmanagement-Tools: Wie FluentPro Backup schützt

LONDON (IT BOLTWISE) – In der heutigen digitalen Welt verlassen sich Unternehmen zunehmend auf Projektmanagement-Tools wie Trello und Asana. Doch was passiert, wenn diese Werkzeuge versagen? Ein kürzlich veröffentlichter Bericht zeigt, dass die durchschnittlichen Kosten eines Datenlecks weltweit bei etwa 4,88 Millionen US-Dollar liegen. Die private Daten von über 15 Millionen Trello-Nutzern wurden 2024 auf […]

Sicherheitslücke bei Nx-Paketen führt zu massiven Datenlecks

LONDON (IT BOLTWISE) – Ein schwerwiegender Sicherheitsvorfall hat die Nx-Community erschüttert. Durch eine Schwachstelle in der Build-Plattform konnten Angreifer bösartige Versionen des beliebten npm-Pakets veröffentlichen, die sensible Daten von Nutzern sammelten. Die kompromittierten Pakete führten zu einem massiven Leck von GitHub-, Cloud- und KI-Zugangsdaten. Ein kürzlich aufgedeckter Sicherheitsvorfall hat die Nutzer der Nx-Build-Plattform in Alarmbereitschaft […]

Citrix-Sicherheitslücken: Neue Bedrohungen und Maßnahmen

WASHINGTON / LONDON (IT BOLTWISE) – Die US-amerikanische Cybersecurity-Behörde CISA hat kürzlich zwei Citrix-Sicherheitslücken in ihren Katalog der bekannten Schwachstellen aufgenommen. Diese Entscheidung fällt zeitgleich mit dem Auftreten neuer Citrix-Schwachstellen, von denen eine aktiv ausgenutzt wird. Die US-amerikanische Cybersecurity and Information Security Agency (CISA) hat zwei neue Citrix-Sicherheitslücken in ihren Katalog der bekannten Schwachstellen aufgenommen. […]

Citrix behebt Sicherheitslücken in NetScaler: Aktive Ausnutzung von CVE-2025-7775 bestätigt

LONDON (IT BOLTWISE) – Citrix hat kürzlich drei Sicherheitslücken in seinen NetScaler-Produkten geschlossen, darunter eine, die aktiv ausgenutzt wird. Die Schwachstelle CVE-2025-7775 ermöglicht potenziell Remote Code Execution und wird bereits in der Praxis angegriffen. Unternehmen sollten dringend die bereitgestellten Updates installieren, um ihre Systeme zu schützen. Citrix hat kürzlich Sicherheitsupdates für seine NetScaler ADC und […]

Neue Sicherheitslücke in 5G-Netzen: Sni5Gect-Angriff ohne Rogue-Basisstation

SINGAPUR / LONDON (IT BOLTWISE) – Forscher der Singapore University of Technology and Design haben eine neue Angriffsmethode entwickelt, die es ermöglicht, 5G-Verbindungen auf 4G herunterzustufen, ohne eine Rogue-Basisstation zu verwenden. Diese Entdeckung könnte erhebliche Auswirkungen auf die Sicherheit mobiler Netzwerke haben. In einer bedeutenden Entwicklung im Bereich der Mobilfunksicherheit haben Forscher der Singapore University […]

MixShell-Malware: Neue Bedrohung für die US-Lieferkette

WASHINGTON / LONDON (IT BOLTWISE) – Eine neue Malware-Kampagne namens MixShell zielt auf US-amerikanische Hersteller ab, die für die Lieferkette von entscheidender Bedeutung sind. Die Angreifer nutzen dabei ausgeklügelte soziale Ingenieurstechniken, um über Kontaktformulare auf Unternehmenswebsites in Dialoge einzutreten. Diese Methode ermöglicht es ihnen, Vertrauen zu gewinnen und schließlich schädliche ZIP-Dateien zu übermitteln. Die Bedrohung […]

Sichere KI-Integration: Fünf unverzichtbare Regeln für Unternehmen

LONDON (IT BOLTWISE) – Unternehmen weltweit integrieren Künstliche Intelligenz in rasantem Tempo in ihre Arbeitsabläufe. Doch mit der Geschwindigkeit der Einführung gehen auch Sicherheitsrisiken einher, die es zu bewältigen gilt. Sicherheitsverantwortliche stehen vor der Herausforderung, Innovation zu fördern, ohne die Sicherheit zu gefährden. Die Einführung von Künstlicher Intelligenz (KI) in Unternehmen schreitet mit beeindruckender Geschwindigkeit […]

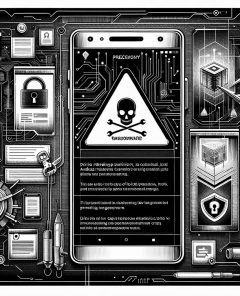

HOOK-Trojaner: Neue Bedrohung für Android-Nutzer

LONDON (IT BOLTWISE) – Eine neue Variante des Android-Trojaners HOOK bedroht Nutzer mit Ransomware-Überlagerungen und erweitert seine Fähigkeiten auf 107 Fernsteuerungsbefehle. Diese Entwicklung zeigt, wie sich Banking-Trojaner zunehmend mit Spionage- und Ransomware-Taktiken vermischen, was sowohl für Finanzinstitute als auch für Endnutzer ein wachsendes Risiko darstellt. Die jüngste Entdeckung einer neuen Variante des Android-Trojaners HOOK hat […]

HOOK-Trojaner erweitert um Ransomware-Overlays und 107 Remote-Befehle

LONDON (IT BOLTWISE) – Ein neuer Android-Trojaner namens HOOK sorgt für Aufsehen in der Cybersecurity-Welt. Mit der Fähigkeit, Ransomware-Overlays anzuzeigen, und der Unterstützung von 107 Remote-Befehlen stellt er eine erhebliche Bedrohung für Nutzer und Finanzinstitute dar. In der Welt der Cybersecurity gibt es eine neue Bedrohung, die die Aufmerksamkeit von Experten auf sich zieht: der […]

Salesloft-Datenleck: Sicherheitslücke bei OAuth-Integration mit Drift

ATLANTA / LONDON (IT BOLTWISE) – Eine massive Datenverletzung bei Salesloft hat zur Kompromittierung von OAuth- und Refresh-Tokens geführt, die mit dem Drift-KI-Chat-Agenten verbunden sind. Diese Sicherheitslücke ermöglichte es Hackern, auf Salesforce-Kundendaten zuzugreifen und sensible Informationen wie AWS-Zugangsschlüssel und Passwörter zu stehlen. Die Bedrohung wurde von Google Threat Intelligence Group und Mandiant als UNC6395 identifiziert. […]

Blind Eagle: Cyberangriffe auf Kolumbien mit RATs und Phishing

BOGOTÁ / LONDON (IT BOLTWISE) – Eine neue Welle von Cyberangriffen hat Kolumbien ins Visier genommen. Die Hackergruppe Blind Eagle nutzt raffinierte Techniken, um Regierungsbehörden und andere Sektoren zu infiltrieren. Mit Remote-Access-Trojanern und Phishing-Angriffen zielen sie auf sensible Daten und finanzielle Gewinne ab. Die Hackergruppe Blind Eagle hat in den letzten Jahren durch gezielte Cyberangriffe […]

Blind Eagle: Cyberangriffe auf Kolumbien mit ausgeklügelten Methoden

BOGOTÁ / LONDON (IT BOLTWISE) – Eine neue Welle von Cyberangriffen hat Kolumbien im Visier, orchestriert von der Hackergruppe Blind Eagle. Diese Gruppe nutzt fortschrittliche Techniken wie Remote-Access-Trojaner und Phishing, um gezielt Regierungsbehörden und andere Sektoren anzugreifen. Die Hackergruppe Blind Eagle hat sich in den letzten Jahren als eine der hartnäckigsten Bedrohungen für die kolumbianische […]

CISA warnt vor neuen Sicherheitslücken in Citrix und Git

WASHINGTON / LONDON (IT BOLTWISE) – Die US-amerikanische Cybersecurity and Infrastructure Security Agency (CISA) hat drei neue Sicherheitslücken in Citrix Session Recording und Git in ihren Katalog der bekannten ausgenutzten Schwachstellen aufgenommen. Diese Schwachstellen werden aktiv ausgenutzt und erfordern dringende Maßnahmen zur Sicherung der Netzwerke. Die US-amerikanische Cybersecurity and Infrastructure Security Agency (CISA) hat kürzlich […]

Google verschärft Sicherheitsanforderungen für Android-Apps

LONDON (IT BOLTWISE) – Google plant ab 2026 eine bedeutende Änderung für Android-Apps: Nur noch verifizierte Entwickler dürfen Apps auf zertifizierten Geräten installieren. Diese Maßnahme soll die Verbreitung von Malware und finanziellen Betrugsversuchen eindämmen. Google hat angekündigt, dass ab 2026 nur noch Apps von verifizierten Entwicklern auf zertifizierten Android-Geräten installiert werden können. Diese neue Regelung […]

Altamount Software stärkt Position im Energiesektor durch Übernahme von Somentec

BERLIN / LONDON (IT BOLTWISE) – Die Altamount Software GmbH hat die Übernahme der Somentec Software GmbH abgeschlossen, um ihre Präsenz im Energiesektor zu verstärken. Mit dieser strategischen Akquisition erweitert Altamount sein Portfolio um spezialisierte Softwarelösungen für Energieversorger und Stadtwerke. Die Übernahme markiert einen bedeutenden Schritt in der digitalen Transformation der Energiewirtschaft, indem sie auf […]

NVIDIA und die KI-Blase: Chancen und Risiken für Investoren

LONDON (IT BOLTWISE) – Die bevorstehenden Quartalszahlen von NVIDIA könnten den Markt erheblich beeinflussen. Analysten haben ihre Kursziele im Vorfeld angehoben, während die KI-Aktien unter Druck geraten sind. Ein MIT-Papier warnt davor, dass viele Unternehmen noch keine Renditen aus ihren KI-Investitionen sehen. Die bevorstehenden Quartalszahlen von NVIDIA sind das am meisten erwartete Marktereignis dieser Woche. […]

Stellenangebote

Duales Studium BWL - Spezialisierung Artificial Intelligence (B.A.) am Campus oder virtuell

AI Strategy, Compliance & Risk Principal - Interne Anwendungen (m/w/d)

Teamleiter Beratung - KI und Prozessoptimierung (m/w/d)

#Sophos

#Sophos