Cyberkriminelle nutzen Smartphones zur Fahrzeugverfolgung

LONDON (IT BOLTWISE) – Cyberkriminelle entwickeln immer raffiniertere Methoden, um ihre Opfer zu täuschen. In großen Städten werden Smartphones an begehrten Autos angebracht, um diese später zu stehlen. Diese neue Masche zeigt, wie wichtig es ist, wachsam zu bleiben und sich über aktuelle Bedrohungen zu informieren. In der Welt der Cyberkriminalität entwickeln sich die Methoden […]

Google-Datenleck: 2,5 Milliarden Gmail-Konten in Gefahr

LONDON (IT BOLTWISE) – Ein massiver Sicherheitsvorfall bei Google hat weltweit 2,5 Milliarden Gmail-Konten gefährdet. Hacker nutzen die gestohlenen Daten bereits für betrügerische Aktivitäten. Ein kürzlich aufgetretenes Datenleck bei Google hat weltweit 2,5 Milliarden Gmail-Konten gefährdet. Die Sicherheitslücke entstand durch einen Angriff auf die Cloud-Plattform von Salesforce, die Google für seine Dienste nutzt. Hacker der […]

Doktorand:in – KI-gestützte Integration heterogener Forschungsdaten in Energiesystemmodelle (w/m/d)

Professional (m/w/d) für KI im Bereich Vertrieb im Groß- und Einzelhandel

Apple schließt kritische Sicherheitslücke mit Notfall-Update

CUPERTINO / LONDON (IT BOLTWISE) – Apple hat ein dringendes Sicherheitsupdate für iPhones, iPads und Macs veröffentlicht, nachdem eine schwerwiegende Software-Schwachstelle entdeckt wurde, die von Hackern in “extrem ausgeklügelten Angriffen” auf gezielte Personen ausgenutzt wurde. Apple hat kürzlich ein Notfall-Sicherheitsupdate für seine Geräte veröffentlicht, nachdem eine kritische Schwachstelle entdeckt wurde, die bereits von Hackern in […]

Flipper Zero: Sicherheitsrisiken für moderne Fahrzeuge

LONDON (IT BOLTWISE) – Die Sicherheitslücken moderner Fahrzeuge geraten erneut ins Visier, da ein neues Hacking-Gerät namens Flipper Zero die Runde macht. Dieses Gerät, das ursprünglich für harmlose technische Spielereien entwickelt wurde, hat sich zu einem Werkzeug entwickelt, das von Kriminellen genutzt werden könnte, um in Fahrzeuge einzudringen. Die Sicherheitslücken moderner Fahrzeuge geraten erneut ins […]

Radiant Capital Hacker nutzt ETH-Handel zur Verdopplung der Beute

LONDON (IT BOLTWISE) – Ein Hacker, der kürzlich Radiant Capital ins Visier genommen hat, zeigt bemerkenswerte Fähigkeiten im Umgang mit Kryptowährungen, indem er seine gestohlenen Vermögenswerte durch geschickte Handelsstrategien verdoppelt hat. Der kürzlich erfolgte Angriff auf Radiant Capital hat nicht nur die Schwächen in der Sicherheit von Kryptowährungsplattformen offengelegt, sondern auch die Fähigkeiten des Hackers, […]

Apple schließt Zero-Day-Lücke und neue Bedrohungen für ChatGPT-5 Pro

LONDON (IT BOLTWISE) – In der sich ständig wandelnden Welt der Cybersicherheit hat Apple kürzlich ein dringendes Sicherheitsupdate veröffentlicht, um eine Zero-Day-Schwachstelle zu schließen, die bereits aktiv ausgenutzt wird. Diese Schwachstelle betrifft das Image I/O-Framework von Apple, das für die Verarbeitung von Fotos und Grafiken verantwortlich ist. Angreifer können speziell gestaltete Bilder verwenden, um Daten […]

APT36 nutzt Linux .desktop-Dateien für neue Cyberangriffe

LONDON (IT BOLTWISE) – Die pakistanische Hackergruppe APT36 hat eine neue Methode entwickelt, um über Linux .desktop-Dateien Malware zu verbreiten. Diese Angriffe richten sich gegen Regierungs- und Verteidigungseinrichtungen in Indien und zeigen eine zunehmende Raffinesse in den Taktiken der Gruppe. Die jüngsten Cyberangriffe der pakistanischen Hackergruppe APT36 auf indische Regierungs- und Verteidigungseinrichtungen haben eine neue […]

Die Enshittifizierung des Internets: Ursachen und Lösungen

LONDON (IT BOLTWISE) – Die Qualität und das Erlebnis von Online-Plattformen haben sich in den letzten Jahren drastisch verschlechtert. Diese Entwicklung, die als ‘Enshittifizierung’ bezeichnet wird, betrifft sowohl Nutzer als auch Unternehmen. Doch was sind die Ursachen und wie kann man diesem Trend entgegenwirken? Die zunehmende Verschlechterung der Qualität von Online-Plattformen, ein Phänomen, das als […]

Datenleck bei usbekischer Fluggesellschaft: US-Regierungsmitarbeiter betroffen

LONDON (IT BOLTWISE) – Ein massives Datenleck bei der usbekischen Fluggesellschaft Uzbekistan Airways hat sensible Informationen über Hunderttausende von Personen, darunter auch US-Regierungsmitarbeiter, offengelegt. Ein Hacker, der sich online als ByteToBreach ausgibt, behauptet, in die Systeme der internationalen Fluggesellschaft Uzbekistan Airways eingebrochen zu sein und dabei Daten von Hunderttausenden von Personen gestohlen zu haben. Unter […]

Cyberkriminelle nutzen GeoServer-Schwachstellen für neue Angriffe

LONDON (IT BOLTWISE) – Cyberkriminelle haben neue Wege gefunden, um bekannte Sicherheitslücken auszunutzen und Redis-Server für bösartige Aktivitäten zu missbrauchen. Diese Angriffe umfassen die Nutzung kompromittierter Geräte als IoT-Botnets, Wohnproxies oder Kryptowährungs-Mining-Infrastruktur. In der Welt der Cyberkriminalität gibt es eine neue Welle von Angriffen, die sich auf bekannte Sicherheitslücken konzentrieren. Besonders betroffen sind Redis-Server, die […]

Neue Methode zur Korrektur von Sehfehlern ohne Operation

LONDON (IT BOLTWISE) – Eine bahnbrechende Entwicklung in der Augenheilkunde könnte die Art und Weise, wie Sehfehler korrigiert werden, grundlegend verändern. Forscher haben eine Methode entwickelt, die ohne chirurgische Eingriffe oder Laser auskommt und dennoch die Form der Hornhaut verändern kann. Die Korrektur von Sehfehlern ohne Operation könnte bald Realität werden, dank einer innovativen Methode, […]

Scattered Spider: Hacker Noah Michael Urban zu 10 Jahren Haft verurteilt

LONDON (IT BOLTWISE) – Ein bemerkenswerter Fall von Cyberkriminalität hat kürzlich Schlagzeilen gemacht, als der 20-jährige Hacker Noah Michael Urban, Mitglied der berüchtigten Gruppe Scattered Spider, zu einer zehnjährigen Haftstrafe verurteilt wurde. Die Verurteilung von Noah Michael Urban, einem jungen Hacker, der unter verschiedenen Pseudonymen wie Sosa und King Bob bekannt ist, wirft ein Schlaglicht […]

Coinbase verstärkt Sicherheitsmaßnahmen gegen nordkoreanische Hacker

SAN FRANCISCO / LONDON (IT BOLTWISE) – Die Bedrohung durch nordkoreanische Hacker zwingt Coinbase, eine der größten Kryptowährungsbörsen, zu drastischen Sicherheitsmaßnahmen. Diese Angreifer versuchen, durch gefälschte Bewerbungen Zugang zu den internen Systemen des Unternehmens zu erlangen. Die Bedrohung durch nordkoreanische Hacker hat Coinbase, eine der führenden Kryptowährungsbörsen, dazu veranlasst, ihre Sicherheitsmaßnahmen erheblich zu verstärken. Diese […]

Pro-ukrainische Hacker legen russische Investitionsplattform lahm

LONDON (IT BOLTWISE) – Eine bedeutende russische Investitions- und Analyseplattform wurde kürzlich Opfer eines massiven Cyberangriffs durch eine pro-ukrainische Hackergruppe. Diese Attacke hat die Plattform offline gezwungen und wirft ein Schlaglicht auf die anhaltenden Spannungen im digitalen Raum zwischen Russland und der Ukraine. Die russische Plattform für Investitionen und Analysen, bekannt als Investment Projects, hat […]

Hacker bieten Administratorzugang zu russischen Unternehmen im Darknet an

LONDON (IT BOLTWISE) – Im digitalen Untergrund floriert der Handel mit sensiblen Zugangsdaten zu russischen Unternehmen. Diese Entwicklung wirft ein Schlaglicht auf die wachsenden Sicherheitslücken in der IT-Infrastruktur des Landes. Der Verkauf von Administratorzugängen zu großen russischen Unternehmen im Darknet hat in den letzten Monaten erheblich zugenommen. Diese Zugangsdaten, die auf illegalen Marktplätzen angeboten werden, […]

Apple warnt vor kritischer Sicherheitslücke in ImageIO

LONDON (IT BOLTWISE) – Apple hat kürzlich ein dringendes Update für iPhone, iPad und Mac veröffentlicht, um eine kritische Sicherheitslücke in ImageIO zu schließen. Diese Schwachstelle könnte es Angreifern ermöglichen, durch manipulierte Bilddateien die Kontrolle über Geräte zu erlangen. Apple hat ein dringendes Sicherheitsupdate für seine Geräte veröffentlicht, um eine kritische Schwachstelle in der ImageIO-Komponente […]

Neue Angriffsmethode nutzt Dateinamen zur Verbreitung von Linux-Malware

LONDON (IT BOLTWISE) – Eine neue Angriffsmethode, die auf Linux-Systeme abzielt, nutzt geschickt manipulierte Dateinamen in RAR-Archiven, um Malware zu verbreiten und Antiviren-Software zu umgehen. In der Welt der Cybersicherheit gibt es eine neue Bedrohung, die sich auf Linux-Systeme konzentriert. Forscher haben eine raffinierte Angriffskette entdeckt, die Phishing-E-Mails verwendet, um ein Open-Source-Backdoor namens VShell zu […]

Chinesische Hackergruppen intensivieren Angriffe auf Cloud- und Telekommunikationsinfrastrukturen

LONDON (IT BOLTWISE) – Chinesische Hackergruppen, darunter Murky Panda, Genesis Panda und Glacial Panda, haben ihre Aktivitäten im Bereich der Cyber-Spionage intensiviert. Diese Gruppen nutzen Schwachstellen in Cloud- und Telekommunikationsinfrastrukturen, um sensible Daten zu stehlen und sich Zugang zu Unternehmensnetzwerken zu verschaffen. Chinesische Hackergruppen, die unter den Namen Murky Panda, Genesis Panda und Glacial Panda […]

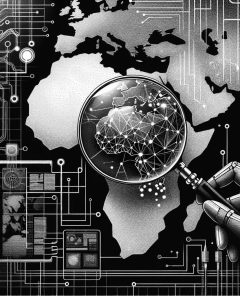

INTERPOLs Operation Serengeti: Erfolgreicher Schlag gegen Cyberkriminalität in Afrika

LONDON (IT BOLTWISE) – In einem beispiellosen internationalen Einsatz hat INTERPOL in Zusammenarbeit mit 18 afrikanischen Ländern 1.209 Cyberkriminelle festgenommen, die über 88.000 Opfer ins Visier genommen hatten. Die jüngste Phase der Operation Serengeti, die zwischen Juni und August 2025 stattfand, hat nicht nur zur Festnahme von über tausend Cyberkriminellen geführt, sondern auch zur Rückgewinnung […]

Automatisierung revolutioniert die Bereitstellung von Pentests

LONDON (IT BOLTWISE) – In der sich stetig wandelnden Welt der Cybersicherheit ist die Automatisierung der Bereitstellung von Pentests zu einem entscheidenden Faktor geworden. Pentest-Tests sind nach wie vor eine der effektivsten Methoden, um Sicherheitslücken in realen Szenarien zu identifizieren, bevor sie von Angreifern ausgenutzt werden. Doch während sich die Bedrohungslandschaft weiterentwickelt hat, sind die […]

Ex-Entwickler in den USA wegen Sabotage mit Malware verurteilt

HOUSTON / LONDON (IT BOLTWISE) – Ein ehemaliger Softwareentwickler wurde in den USA zu einer vierjährigen Haftstrafe verurteilt, nachdem er sein früheres Unternehmen mit einer speziell entwickelten Malware sabotiert hatte. Ein 55-jähriger chinesischer Staatsbürger, Davis Lu, wurde in den USA zu einer vierjährigen Haftstrafe verurteilt, nachdem er sein früheres Unternehmen mit einer speziell entwickelten Malware […]

Sicherheitslücken in Commvault ermöglichen potenziell Remote-Code-Ausführung

LONDON (IT BOLTWISE) – Commvault hat kürzlich Updates veröffentlicht, um vier Sicherheitslücken zu schließen, die in älteren Versionen der Software entdeckt wurden. Diese Schwachstellen könnten von Angreifern ausgenutzt werden, um auf anfälligen Instanzen Remote-Code auszuführen. Commvault, ein führendes Unternehmen im Bereich Datenmanagement und -schutz, hat kürzlich Sicherheitsupdates veröffentlicht, um vier kritische Schwachstellen in seinen Softwareversionen […]

Sicherheitslücken in Commvault: Gefahr durch Remote Code Execution

LONDON (IT BOLTWISE) – Die jüngsten Entdeckungen von Sicherheitslücken in Commvault-Software werfen ein Schlaglicht auf die Herausforderungen der Cybersicherheit in der heutigen digitalen Welt. Die Entdeckung von Sicherheitslücken in der Commvault-Software hat die Aufmerksamkeit der IT-Sicherheitsbranche auf sich gezogen. Diese Schwachstellen, die in Versionen vor 11.36.60 identifiziert wurden, könnten von Angreifern ausgenutzt werden, um Remote […]

Sicherheitslücken und Cyberangriffe: Aktuelle Bedrohungen und Maßnahmen

LONDON (IT BOLTWISE) – In der sich ständig weiterentwickelnden Welt der Cybersicherheit sind neue Bedrohungen und Schwachstellen an der Tagesordnung. Unternehmen und Einzelpersonen müssen wachsam bleiben, um ihre Systeme und Daten zu schützen. Apple hat kürzlich Notfall-Sicherheitsupdates veröffentlicht, um eine neu entdeckte Zero-Day-Schwachstelle zu beheben, die bereits in gezielten Angriffen ausgenutzt wird. Diese Schwachstelle befindet […]

#Sophos

#Sophos