Wie KI die Sicherheitslandschaft von Webanwendungen verändert

LONDON (IT BOLTWISE) – Künstliche Intelligenz revolutioniert die Art und Weise, wie Angreifer Informationen über Webanwendungen sammeln. Durch die Fähigkeit, große Datenmengen schnell zu analysieren, können potenzielle Schwachstellen effizienter identifiziert werden. Dies erfordert von Verteidigern eine neue Herangehensweise an die Sicherheitsstrategie. Die Künstliche Intelligenz (KI) verändert die Sicherheitslandschaft von Webanwendungen grundlegend. Während Angreifer früher auf […]

Neue Sicherheitslücke auf Android-Geräten: Pixnapping ermöglicht 2FA-Diebstahl

BERKELEY / LONDON (IT BOLTWISE) – Eine neue Sicherheitslücke namens Pixnapping bedroht Android-Geräte von Google und Samsung. Diese Schwachstelle ermöglicht es bösartigen Apps, sensible Daten wie Zwei-Faktor-Authentifizierungscodes ohne Wissen der Nutzer zu stehlen. Die Forscher hinter der Entdeckung warnen vor den weitreichenden Folgen für die Datensicherheit. Eine neue Sicherheitslücke, die als Pixnapping bekannt ist, bedroht […]

Proaktives Threat Hunting: Mehr als nur Sicherheitsbewusstsein

LONDON (IT BOLTWISE) – Im Oktober dreht sich alles um Sicherheitsbewusstsein, doch um echte Fortschritte zu erzielen, müssen Unternehmen über reine Awareness hinausgehen. Proaktives Threat Hunting schließt die Lücke zwischen Wissen und Prävention und bietet eine strukturierte Methode, um Sicherheitslücken frühzeitig zu erkennen und zu beheben. Jedes Jahr im Oktober steht das Thema Sicherheit im […]

Sicherheitslücke in AMDs SEV-SNP: RMPocalypse bedroht Vertraulichkeit

ZÜRICH / LONDON (IT BOLTWISE) – Eine schwerwiegende Sicherheitslücke in AMDs SEV-SNP-Technologie, bekannt als RMPocalypse, gefährdet die Vertraulichkeit von virtuellen Maschinen. Forscher der ETH Zürich haben eine Schwachstelle entdeckt, die es Angreifern ermöglicht, durch einen einzigen Speicherzugriff kritische Sicherheitsmechanismen zu umgehen. Die jüngste Entdeckung einer Sicherheitslücke in AMDs SEV-SNP-Technologie, bekannt als RMPocalypse, hat die IT-Sicherheitsgemeinschaft […]

Wie KI die Angriffsstrategien auf Webanwendungen verändert

LONDON (IT BOLTWISE) – Die Rolle der Künstlichen Intelligenz in der Cybersicherheit wird immer bedeutender. Während KI nicht autonom Systeme kompromittiert, beschleunigt sie die Informationsbeschaffung und Entscheidungsfindung von Angreifern erheblich. Dies verändert die Art und Weise, wie Schwachstellen in Webanwendungen identifiziert und ausgenutzt werden. Die Künstliche Intelligenz (KI) hat sich als ein mächtiges Werkzeug in […]

Cyberangriffe aus Pakistan: Indische Infrastruktur im Visier

MUMBAI / LONDON (IT BOLTWISE) – Nach einem Terroranschlag in Pahalgam haben pakistanische Hackergruppen über 1,5 Millionen Cyberangriffe auf indische Webseiten gestartet. Trotz der massiven Angriffswelle waren nur 150 Angriffe erfolgreich, was einer Erfolgsquote von lediglich 0,01 % entspricht. Die Angriffe zielten auf kritische Infrastrukturen wie Flughäfen und Regierungswebseiten ab. Die jüngsten Cyberangriffe auf indische […]

Hacker-Vorwürfe gegen TPP-Vorsitzenden Huang Kuo-chang

TAIPEI / LONDON (IT BOLTWISE) – Der Vorsitzende der Taiwan People’s Party, Huang Kuo-chang, sieht sich schweren Vorwürfen ausgesetzt. Ihm wird vorgeworfen, ein Netzwerk von Hackern geleitet zu haben, um private Informationen über Kritiker und politische Gegner zu erlangen. Huang bestreitet die Anschuldigungen vehement und spricht von einer Kampagne gegen ihn. In Taiwan sorgt ein […]

Malware in Entwicklerpaketen: Datenabfluss über Discord

LONDON (IT BOLTWISE) – Sicherheitsforscher haben bösartige Pakete in den npm-, Python- und Ruby-Ökosystemen entdeckt, die Discord als Kommando- und Kontrollkanal nutzen, um gestohlene Daten zu übertragen. Diese Pakete nutzen Discord-Webhooks, um Daten an von Angreifern kontrollierte Kanäle zu senden, was die Sicherheitslage für Entwickler erheblich verschärft. In der Welt der Softwareentwicklung sind Sicherheitsbedrohungen allgegenwärtig, […]

Anstieg der Cyberangriffe in Großbritannien: Eine Herausforderung für Unternehmen

LONDON (IT BOLTWISE) – Die Zahl der Cyberangriffe in Großbritannien hat sich im letzten Jahr dramatisch erhöht, was Sicherheitsbehörden und Unternehmen gleichermaßen alarmiert. Der Bericht des National Cyber Security Centre (NCSC) zeigt, dass die Anzahl der bedeutenden Cybervorfälle auf ein Rekordhoch gestiegen ist, was die Dringlichkeit verstärkter Sicherheitsmaßnahmen unterstreicht. Die jüngste Warnung des National Cyber […]

Qantas-Datenleck: Was Kunden jetzt wissen müssen

SYDNEY / LONDON (IT BOLTWISE) – Ein massiver Cyberangriff hat sensible Kundendaten von Qantas auf das Dark Web gebracht. Millionen von Australiern sind betroffen, nachdem Hacker die Daten veröffentlicht haben. Die australische Regierung und Qantas arbeiten an der Aufklärung des Vorfalls. Ein kürzlich aufgedeckter Cyberangriff hat dazu geführt, dass sensible Kundendaten von Qantas auf dem […]

TA585: Eine neue Bedrohung in der Cyberkriminalität

LONDON (IT BOLTWISE) – Ein neuer Akteur in der Welt der Cyberkriminalität, bekannt als TA585, hat mit seiner ausgeklügelten Malware MonsterV2 für Aufsehen gesorgt. Diese Bedrohung nutzt raffinierte Phishing-Kampagnen, um ihre Ziele zu erreichen und zeigt, wie sich die Bedrohungslandschaft ständig weiterentwickelt. In der sich ständig weiterentwickelnden Welt der Cyberkriminalität hat ein neuer Akteur namens […]

Neue Sicherheitslösung zur Bekämpfung von Krypto-Phishing

LONDON (IT BOLTWISE) – Die Security Alliance hat ein neues Tool entwickelt, das fortgeschrittenen Nutzern und Sicherheitsforschern hilft, Krypto-Phishing-Angriffe zu verifizieren. Diese Angriffe führten in der ersten Jahreshälfte zu Verlusten von über 400 Millionen US-Dollar. Das System ermöglicht es, bösartige Websites zu identifizieren, indem es kryptografisch signierte Beweise für die angezeigten Inhalte liefert. Die Security […]

Qantas Airways bestätigt Datenleck nach Cyberangriff im Juli

SYDNEY / LONDON (IT BOLTWISE) – Qantas Airways hat bestätigt, dass während eines Cyberangriffs im Juli gestohlene Daten von Cyberkriminellen veröffentlicht wurden. Dies stellt einen weiteren Rückschlag für australische Verbraucher dar, während das Land weiterhin versucht, die Auswirkungen des Datenlecks einzudämmen. Qantas Airways hat kürzlich bekannt gegeben, dass Daten, die während eines bedeutenden Cyberangriffs im […]

KFCs Neuer Marketing-Coup: Der Colonel Hacker

AUCKLAND / LONDON (IT BOLTWISE) – KFC revolutioniert die Fast-Food-Landschaft in Neuseeland mit einer neuen Marketingkampagne, die unter dem Namen ‘The Colonel’s Hacks’ läuft. Diese Kampagne verspricht den Kunden nicht nur große Ersparnisse, sondern auch Überraschungen und Belohnungen. Im Mittelpunkt steht der mysteriöse Colonel Hacker, der mit seinen Tricks die Kunden begeistern soll. KFC hat […]

KFCs neue Kampagne: Wertvolle Angebote für Neuseeland

AUCKLAND / LONDON (IT BOLTWISE) – KFC hat in Neuseeland eine neue Kampagne gestartet, die den Fokus auf Wertangebote legt. Mit ‘The Colonel’s Hacks’ bietet KFC seinen Kunden innovative und preiswerte Deals, die durch eine kreative Marketingstrategie unterstützt werden. Die Kampagne verspricht, die Fast-Food-Landschaft in Neuseeland zu verändern. KFC hat in Neuseeland eine neue Kampagne […]

Qantas-Datenleck: Millionen Kundendaten veröffentlicht

SYDNEY / LONDON (IT BOLTWISE) – Ein massives Datenleck bei Qantas Airlines hat zur Veröffentlichung von Informationen von 5,7 Millionen Kunden geführt. Die Hackergruppe Scattered Lapsus$ Hunters hat die Daten nach Ablauf einer Lösegeldfrist veröffentlicht. Betroffene Kunden sollten nun besonders vorsichtig mit unerwarteten Anrufen und E-Mails umgehen. Ein schwerwiegender Cyberangriff auf Qantas Airlines hat zur […]

Zohran Mamdani und die Komplexität der Identität in College-Bewerbungen

NEW YORK / LONDON (IT BOLTWISE) – Zohran Mamdani, der demokratische Kandidat für das Bürgermeisteramt von New York City, steht im Mittelpunkt einer Kontroverse um seine College-Bewerbung von 2009. Damals gab er an, sowohl südasiatischer als auch afroamerikanischer Abstammung zu sein, um seine komplexe Identität widerzuspiegeln. Diese Enthüllung, die durch einen Hackerangriff auf die Columbia […]

Oracle schließt Sicherheitslücke in E-Business Suite nach Angriffen auf Harvard

LONDON (IT BOLTWISE) – Oracle hat eine kritische Sicherheitslücke in seiner E-Business Suite geschlossen, die es Angreifern ermöglicht hätte, ohne Authentifizierung auf sensible Daten zuzugreifen. Diese Maßnahme folgt auf Angriffe der CL0P-Ransomware-Gruppe, die Harvard als erstes Ziel ihrer Kampagne nannte. Oracle hat über das Wochenende ein wichtiges Sicherheitsupdate für seine E-Business Suite veröffentlicht, um eine […]

Massiver Datenleak bei großen Unternehmen durch Salesforce-Sicherheitslücke

LONDON (IT BOLTWISE) – Ein massiver Datenleak hat 39 große Unternehmen weltweit erschüttert, nachdem Hacker eine Sicherheitslücke in Salesforce ausnutzten. Die Gruppe, die sich als Scattered Lapsus$ Hunters bezeichnet, hat bereits Daten von sechs Unternehmen veröffentlicht, darunter Qantas und Vietnam Airlines. Die gestohlenen Informationen umfassen sensible Kundendaten und interne Geschäftsinformationen, was erhebliche Risiken für die […]

WazirX kehrt nach schwerem Hack mit neuem Sicherheitskonzept zurück

SINGAPUR / LONDON (IT BOLTWISE) – Die indische Kryptobörse WazirX steht kurz vor einem Neustart, nachdem sie im vergangenen Jahr durch einen massiven Hack lahmgelegt wurde. Die Genehmigung eines Restrukturierungsplans durch das Oberste Gericht Singapurs ebnet den Weg für die Wiedereröffnung der Plattform. Nutzer, die von dem Angriff betroffen waren, können bald wieder auf ihre […]

WazirX erhält grünes Licht für Umstrukturierung nach Hack

SINGAPUR / LONDON (IT BOLTWISE) – Nach einem massiven Hack im letzten Jahr, der Verluste in Höhe von 234 Millionen US-Dollar verursachte, hat die Kryptobörse WazirX nun die Genehmigung des High Court in Singapur für ihren Umstrukturierungsplan erhalten. Diese Entscheidung ebnet den Weg für die Wiederaufnahme des Betriebs und die Entschädigung von über 150.000 Nutzern. […]

Zusammenarbeit von Hackergruppen: Neue Bedrohung durch Ymir-Ransomware

BOGOTÁ / LONDON (IT BOLTWISE) – In Kolumbien wurde ein neuer Ransomware-Angriff entdeckt, bei dem zwei Hackergruppen zusammenarbeiteten. Eine Gruppe stahl sensible Daten, während die andere die Systeme verschlüsselte und Lösegeld forderte. Diese Zusammenarbeit könnte eine neue Bedrohung für Unternehmen weltweit darstellen. In der Welt der Cyberkriminalität sind Kooperationen zwischen verschiedenen Hackergruppen keine Seltenheit. Jüngste […]

Cyberangriffe: Neue Bedrohungen und Sicherheitsstrategien

LONDON (IT BOLTWISE) – Die Cyberwelt ist in ständiger Bewegung, und die Bedrohungen entwickeln sich rasant weiter. Diese Woche wurden zahlreiche Sicherheitslücken und Angriffe aufgedeckt, die Unternehmen weltweit betreffen. Von der Ausnutzung von Schwachstellen in Oracle-Software bis hin zu neuen Phishing-Methoden zeigt sich, wie wichtig es ist, stets wachsam zu bleiben. Die Cyberwelt ist in […]

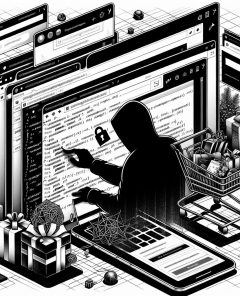

Unüberwachtes JavaScript: Die größte Sicherheitslücke der Feiertage

LONDON (IT BOLTWISE) – Die bevorstehende Einkaufssaison 2025 birgt erhebliche Sicherheitsrisiken, insbesondere durch unüberwachtes JavaScript. Angreifer nutzen diese Schwachstelle, um Zahlungsdaten zu stehlen, während herkömmliche Sicherheitsmaßnahmen wie WAFs und IDS nichts bemerken. Die Sichtbarkeitslücken müssen jetzt geschlossen werden, um ähnliche Angriffe wie in der Vergangenheit zu verhindern. Die bevorstehende Einkaufssaison 2025 bringt nicht nur Umsatzchancen, […]

Stellenangebote

Product Owner AI Solutions (M/W/D)

Senior AI Platform Expert Kubernetes GPU/HPC Workloads (m/w/d)

Duales Studium BWL - Spezialisierung Artificial Intelligence (B.A.) am Campus oder virtuell

#Sophos

#Sophos